- Dokumentacja (referat): objętość 20-25 stron A4, czcionka Times New Roman 12 pkt, interlinia 1.5.

- Struktura: strona tytułowa, spis treści, cel, zakres, opis zagadnienia, ilustracje, tabele, schematy, spis treści tabel i ilustracji, bibliografia.

- Technika: kompletny plik projektu `.pkt` z Cisco Packet Tracer, tabele adresacji, opisy konfiguracji.

- Analiza: opis i uzasadnienie konfiguracji urządzeń, opis napotkanych problemów i sposobów ich rozwiązania.

Spis zadań projektowych

- Infrastruktura bazowa: DHCP, DNS i synchronizacja czasu NTP

- Bezpieczne zarządzanie zdalne: SSH i zabezpieczanie linii VTY

- Administracja usługami Web: HTTP i HTTPS w sieci lokalnej

- Monitoring i obsługa zdarzeń: Protokół SNMP oraz Syslog

- Usługi transportu plików i kopii zapasowych: FTP oraz TFTP

- Zapewnienie ciągłości usług: Redundancja bramy domyślnej (HSRP)

- Zdalny dostęp terminalowy i pulpit zdalny (RDP) w Cisco PT

- Systemy poczty elektronicznej: Konfiguracja SMTP i POP3

- Diagnostyka systemowa i rozwiązywanie problemów (Troubleshooting)

- Zintegrowany system usług przedsiębiorstwa (Projekt kompleksowy)

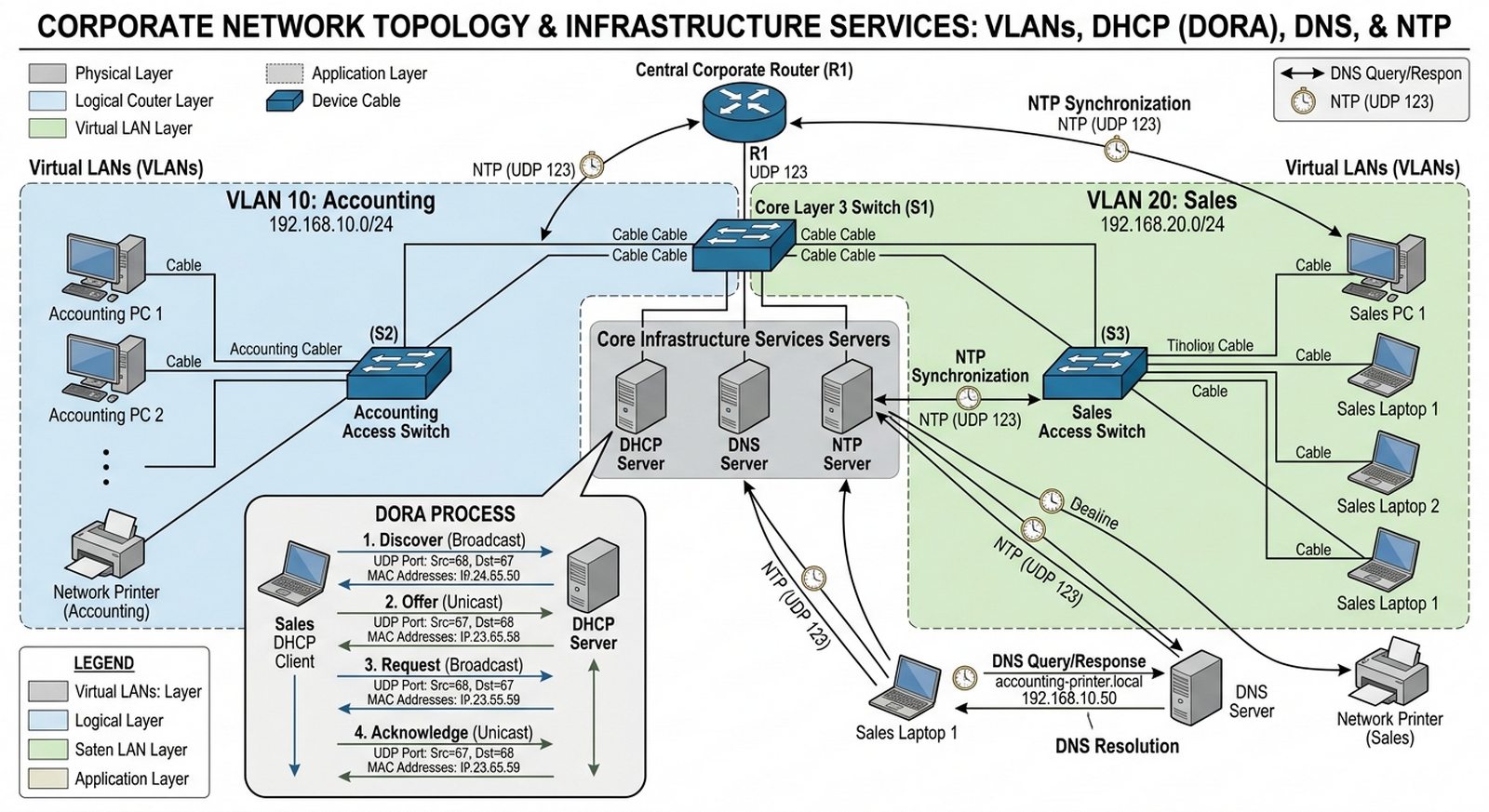

W2 Usługi infrastrukturalne: DNS, DHCP, NTP.

Celem projektu jest zaprojektowanie i wdrożenie fundamentalnych usług infrastrukturalnych sieci LAN, które stanowią podstawę dla prawidłowego funkcjonowania wszystkich pozostałych usług sieciowych w środowisku przedsiębiorstwa. Zakres obejmuje automatyczną konfigurację adresacji IP za pomocą protokołu DHCP, implementację lokalnego systemu translacji nazw domenowych DNS oraz zapewnienie spójności czasowej wszystkich urządzeń sieciowych poprzez synchronizację NTP. Realizacja projektu pozwoli wyeliminować ręczną konfigurację stacji roboczych, uprościć dostęp do zasobów sieciowych poprzez nazwy domenowe oraz zapewnić możliwość korelacji zdarzeń w logach systemowych na podstawie jednolitego czasu.

Firma X otworzyła nowe oddział w budynku przy ulicy Przemysłowej, gdzie planuje zatrudnić 50 pracowników w dwóch działach: księgowości oraz handlowym. Dział IT otrzymał zadanie przygotowania pełnej infrastruktury sieciowej dla nowych stanowisk pracy w ciągu dwóch tygodni. Biuro musi zostać wyposażone w gotową do pracy sieć LAN z automatycznym przydzielaniem adresów IP i dostępem do zasobów centrali poprzez bezpieczne łącze. Pracownicy powinni mieć możliwość logowania się do systemów firmowych przy użyciu swoich kont domenowych oraz drukowania dokumentów na wspólnej drukarce sieciowej. Kadry wymagają dostępu do wewnętrznego serwisu WWW z aktualnymi procedurami i formularzami, natomiast dział handlowy potrzebuje serwera pocztowego do szybkiej komunikacji z klientami. Całość infrastruktury musi działać niezawodnie, ponieważ firma świadczy usługi dla klientów zewnętrznych i nie może pozwolić na przestoje w pracy.

- Konfiguracja routera jako serwera DHCP dla dwóch różnych podsieci (VLAN-ów).

- Konfiguracja puli adresów DHCP z wykluczeniem adresów dla serwerów i drukarek.

- Wdrożenie serwera DNS z rekordami A i CNAME dla kluczowych zasobów sieciowych.

- Konfiguracja serwera NTP i synchronizacja zegarów na routerach i przełącznikach.

- Przetestowanie procesu DORA (Discover, Offer, Request, Acknowledge) za pomocą Wireshark.

- Weryfikacja poprawności pobierania czasu oraz dzierżawy adresów IP.

- Konfiguracja rezerwacji adresów DHCP dla wybranych stacji roboczych.

Opis procesu DORA, tabela rekordów DNS oraz analiza komunikatów NTP. Należy uzasadnić potrzebę synchronizacji czasu w kontekście audytowania bezpieczeństwa.

Wskazówki wykonania

- Utwórz oddzielne pule DHCP dla każdego VLAN-u, stosując konwencję nazewnictwa np.

DHCP_KSIEGOWOSCiDHCP_HANDEL. - Wyklucz z puli DHCP adresy przeznaczone dla serwerów, drukarek i interfejsów routerów za pomocą polecenia

ip dhcp excluded-address(np.ip dhcp excluded-address 192.168.10.1 192.168.10.10). - Skonfiguruj rezerwację adresów DHCP dla wybranych stacji roboczych poleceniem

ip dhcp pool NAZWA_POOLz definicjąclient identifierlubhardware-address. - Na serwerze DNS utwórz rekordy A dla serwerów (np.

serwer.firma.local A 192.168.10.11), rekordy CNAME dla aliasów (np.www CNAME serwer) oraz rekord MX dla poczty. - Skonfiguruj serwer NTP na routerze centralnym poleceniem

ntp server 192.168.10.1i zweryfikuj synchronizacjęshow ntp associations. - Przetestuj proces DORA w Simulation Mode - uruchom ping z hosta i śledź pakiety DHCP (Discover, Offer, Request, Acknowledge) na porcie UDP 67/68.

- Zweryfikuj dzierżawę DHCP poleceniem

show ip dhcp bindingi sprawdź status serwera DNSshow ip dns. - Skonfiguruj opcję DHCP dla serwera WINS (

ip dhcp pool NAZWA→dns-server ADRES) jeśli w sieci są zasoby NetBIOS.

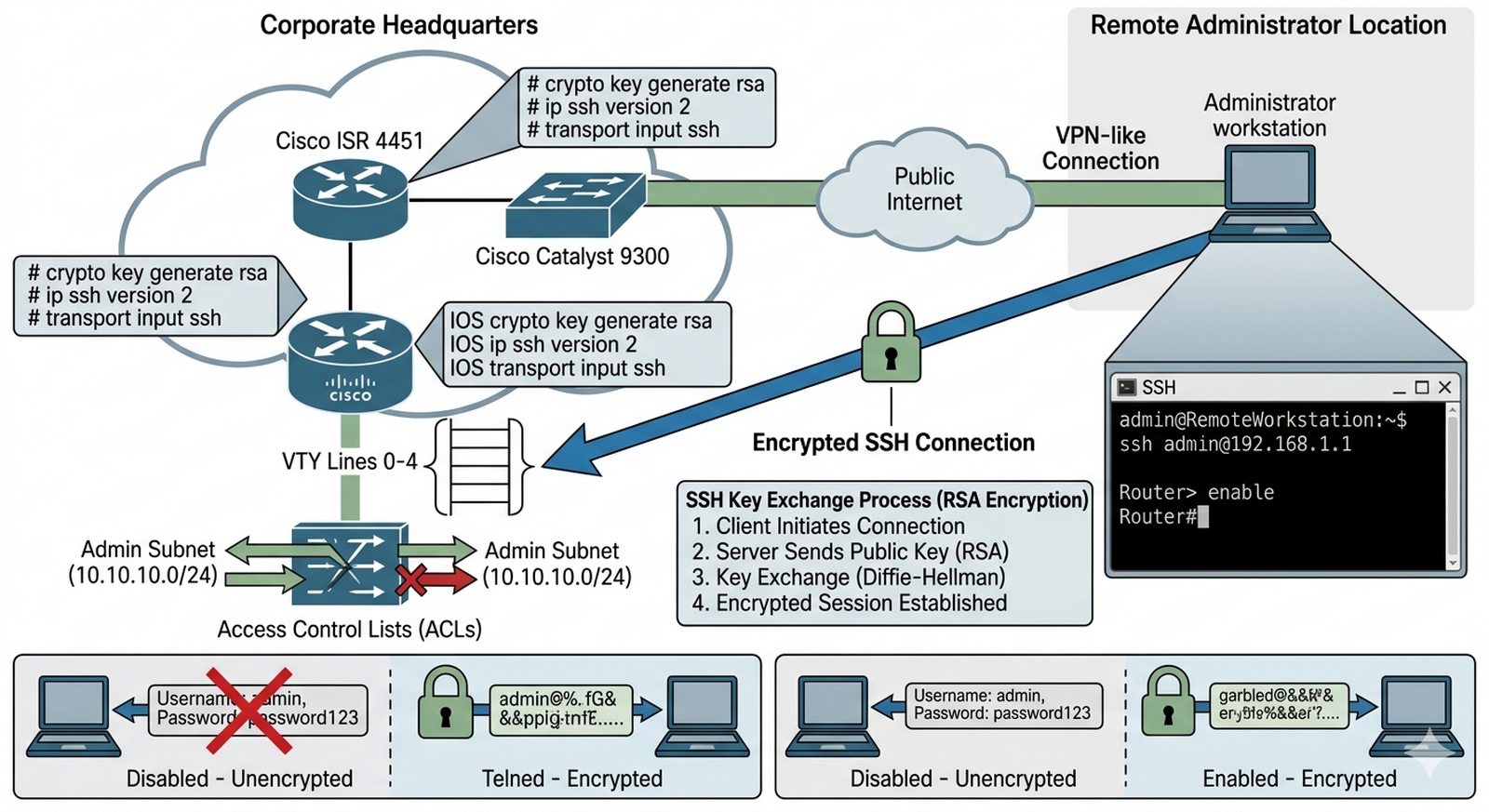

W7 Bezpieczeństwo dostępu, W9 Diagnostyka urządzeń.

Celem projektu jest implementacja bezpiecznego mechanizmu zdalnego zarządzania urządzeniami aktywnymi sieci LAN, który wyklucza możliwość przechwycenia poufnych danych konfiguracyjnych przez niepowołane podmioty. Zakres obejmuje skonfigurowanie szyfrowanego protokołu SSH w wersji drugiej na wszystkich liniach VTY routerów i przełączników, zabezpieczenie dostępu za pomocą uwierzytelniania wieloskładnikowego oraz ograniczenie dozwolonych źródeł połączeń za pomocą list kontroli dostępu. Realizacja projektu zapewni administratorom bezpieczny dostęp do infrastruktury sieciowej z dowolnego miejsca w organizacji przy jednoczesnej ochronie przed atakami typu man-in-the-middle i podsłuchem haseł.

Zarząd spółki zdecydował o wprowadzeniu polityki pracy zdalnej dla wszystkich administratorów sieci. Zdalny dostęp do urządzeń aktywnych jest teraz możliwy z dowolnego miejsca w Polsce, ale dział bezpieczeństwa IT zażądał natychmiastowego przejścia z nieszyfrowanego protokołu Telnet na bezpieczne połączenia SSH. Wdrożenie musi spełniać rygorystyczne wymagania regulaminu bezpieczeństwa teleinformatycznego obowiązującego w sektorze finansowym. Dodatkowo, jeden z pracowników działu IT pracuje z domu i potrzebuje natychmiastowego, szyfrowanego dostępu do routera głównego w biurze. Zarząd zalecił również włączenie dwuetapowej weryfikacji tożsamości przy logowaniu do wszystkich urządzeń sieciowych, aby wyeliminować ryzyko przejęcia konta przez osoby niepowołane.

- Generowanie kluczy RSA (1024 bity) i konfiguracja SSH v2 na routerach i przełącznikach.

- Skonfigurowanie domeny nazw (ip domain-name) na urządzeniach.

- Zabezpieczenie linii VTY za pomocą lokalnej bazy użytkowników i haseł typu secret.

- Blokada dostępu Telnet poprzez ustawienie transport input ssh na liniach VTY.

- Ograniczenie dostępu administracyjnego tylko do konkretnego hosta lub podsieci za pomocą list ACL.

- Konfiguracja limitu czasu sesji SSH (idle-timeout) i maksymalnej liczby prób logowania.

- Weryfikacja szyfrowania sesji SSH oraz test połączenia z hosta administracyjnego.

Uzasadnienie przewagi SSH nad Telnetem, opis procedury generowania kluczy oraz zrzuty ekranu z udanej sesji SSH z hosta administracyjnego.

Wskazówki wykonania

- Generuj klucze RSA poleceniem

crypto key generate rsa modulus 1024przed włączeniem SSH na urządzeniu. - Skonfiguruj nazwę domeny poleceniem

ip domain-name firma.local- bez tego nie wygenerujesz kluczy RSA. - Ustaw wersję SSH na v2 poleceniem

ip ssh version 2dla zapewnienia silniejszego szyfrowania. - Zabezpiecz linie VTY poleceniami:

transport input ssh(tylko SSH) itransport output sshdla wyjścia. - Utwórz lokalną bazę użytkowników poleceniem

username admin privilege 15 secret 0 HASLOz hasłem typu secret (szyfrowane MD5). - Na linii VTY ustaw dostęp przez ACL:

access-class 10 inpo uprzednim zdefiniowaniu listy ACL np.access-list 10 permit 192.168.10.0 0.0.0.255. - Skonfiguruj limit czasu bezczynności

exec-timeout 5 0(5 minut) i maksymalną liczbę prób logowanialogin. - Weryfikuj sesję SSH poleceniem

show sshishow ip ssh- sprawdź stan połączenia i wersję protokołu.

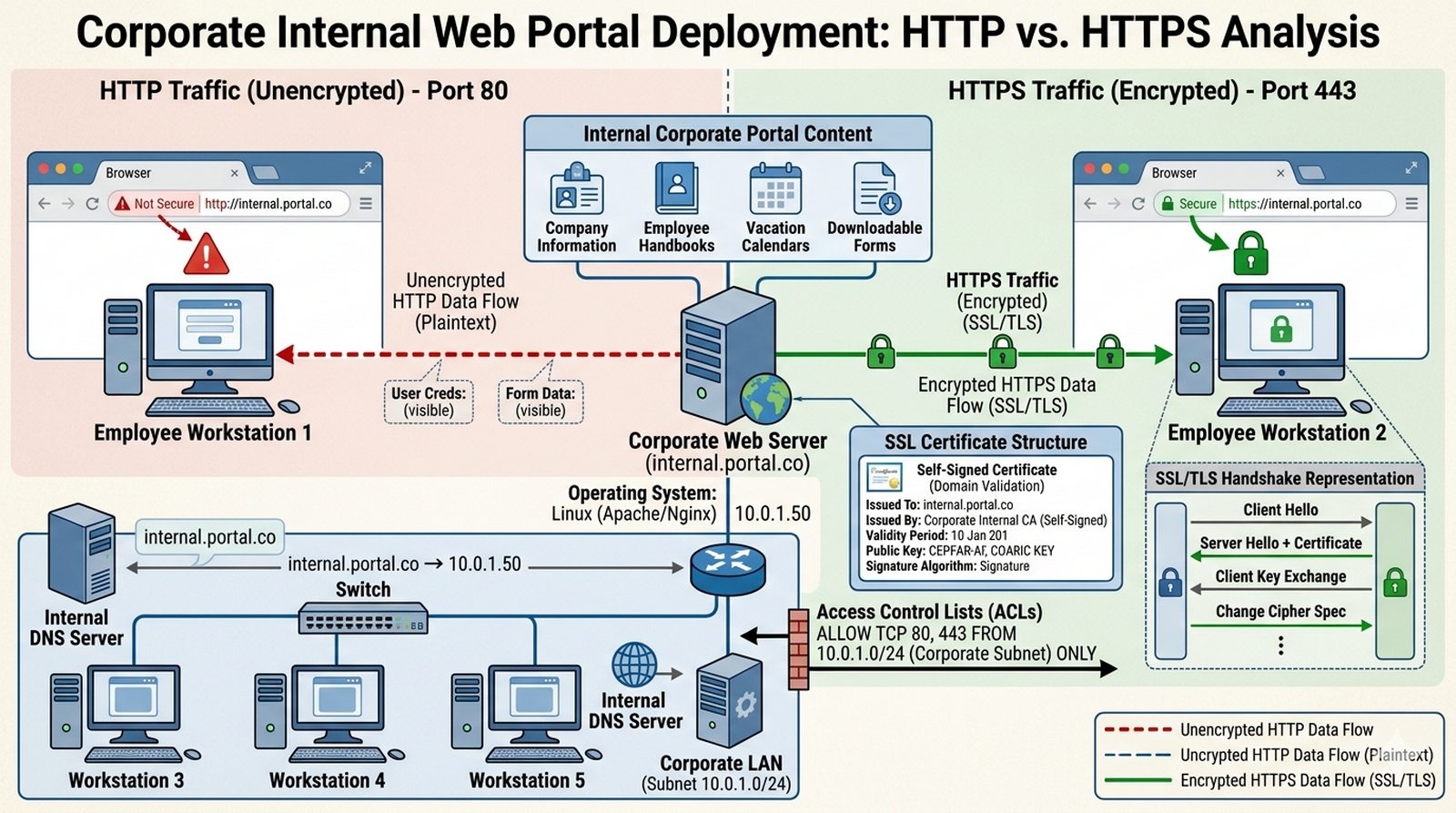

W3 Architektura serwerów WWW, protokoły HTTP/HTTPS.

Celem projektu jest wdrożenie wewnętrznego serwisu informacyjnego firmy dostępnego dla pracowników w sieci LAN oraz zapewnienie poufności przesyłanych danych wrażliwych poprzez szyfrowaną komunikację HTTPS. Zakres obejmuje konfigurację serwera WWW obsługującego protokół HTTP na porcie 80, implementację bezpiecznego protokołu HTTPS z wykorzystaniem certyfikatu SSL oraz skonfigurowanie list kontroli dostępu regulujących dostęp do publikowanych treści. Realizacja projektu umożliwi firmie publikację wewnętrznych biuletynów, instrukcji pracowniczych i danych organizacyjnych przy jednoczesnym zabezpieczeniu przed nieautoryzowanym dostępem.

Dział kadr i marketingu zlecił informatykom stworzenie wewnętrznego portalu pracowniczego dostępnego wyłącznie w sieci firmowej. Portal ma zawierać biuletyn informacyjny, regulaminy wewnętrzne, kalendarz urlopów oraz formularze wniosków urlopowych do pobrania. W drugim etapie planowane jest udostępnienie pracownikom możliwości logowania się do systemu kadrowego i sprawdzania swoich danych osobowych, więc konieczne będzie wdrożenie szyfrowanego protokołu HTTPS z ważnym certyfikatem SSL. Dział handlowy poprosił również o udostępnienie cennika usług dla klientów strategicznych, ale tylko z autoryzowanych adresów IP biur regionalnych. Portal musi być dostępny 24 godziny na dobę, ponieważ niektórzy pracownicy pracują w systemie zmianowym i muszą mieć dostęp do aktualnych informacji o każdej porze.

- Konfiguracja Server PT jako serwera WWW z edycją plików index.html.

- Uruchomienie serwisu na porcie 80 (HTTP) oraz porcie 443 (HTTPS).

- Generowanie certyfikatu SSL (self-signed) dla protokołu HTTPS w Packet Tracer.

- Konfiguracja list ACL ograniczających dostęp do serwera WWW tylko z podsieci firmowej.

- Testowanie dostępności strony za pomocą przeglądarki z hostów w różnych podsieciach.

- Analiza nagłówków HTTP w trybie Simulation Mode (GET, 200 OK, Content-Type).

- Weryfikacja szyfrowania HTTPS poprzez porównanie przechwyconych pakietów z sesją HTTP.

Opis różnic w nagłówkach HTTP i HTTPS, schemat komunikacji TLS oraz uzasadnienie stosowania certyfikatów w sieciach intranetowych.

Wskazówki wykonania

- Uruchom serwer WWW w Packet Tracer wybierając z karty Services usługę HTTP i edytując plik

index.htmlz treścią portalu. - Dla HTTPS w Packet Tracer użyj opcji "Enable HTTPS", a certyfikat self-signed wygeneruj w zakładce Certificate w konfiguracji serwera.

- Skonfiguruj listę ACL na routerze blokującą ruch HTTP/HTTPS z zewnątrz, np.

access-list 110 deny tcp any host 192.168.10.11 eq www - Weryfikuj działanie HTTP otwierając przeglądarkę na hoście i wpisując adres IP serwera lub jego nazwę DNS (np.

http://portal.firma.local). - Przetestuj HTTPS w trybie Simulation Mode - obserwuj różnicę w nagłówkach (brak szyfrowania w HTTP vs. szyfrowany TLS w HTTPS).

- Sprawdź dostępność z różnych podsieci - upewnij się, że routing między VLANami jest skonfigurowany i ACL na routerze zezwalają na ruch WWW.

- Skonfiguruj przekierowanie z HTTP na HTTPS (opcjonalnie) za pomocą polecenia

ip http redirectjeśli dostępne. - Zweryfikuj certyfikat SSL w przeglądarce - w Packet Tracer po kliknięciu w ikonę kłódki w pasku adresu wyświetli się szczegóły certyfikatu.

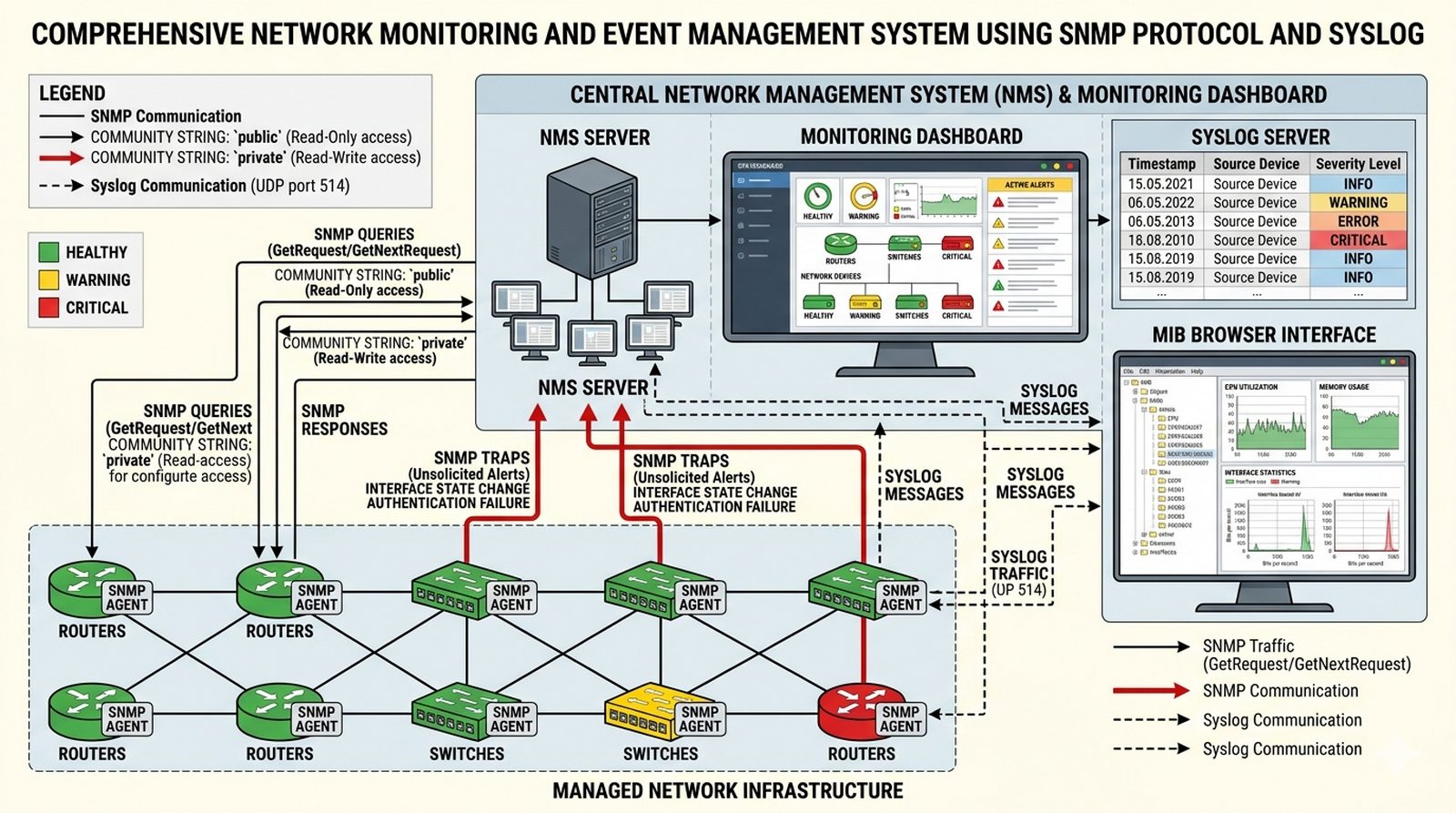

W6 Monitoring i obserwowalność, W9 Analiza logów.

Celem projektu jest wdrożenie systemu monitoringu i wczesnego ostrzegania umożliwiającego proaktywne wykrywanie problemów zanim wpłyną na dostępność usług sieciowych dla użytkowników końcowych. Zakres obejmuje konfigurację agentów SNMP na routerach i przełącznikach, instalację centralnego serwera Syslog oraz ustawienie progów alertowych dla krytycznych parametrów sieciowych. Realizacja projektu pozwoli zespołowi IT na bieżące śledzenie wykorzystania zasobów sieciowych, rejestrowanie zdarzeń bezpieczeństwa oraz szybkie reagowanie na awarie urządzeń aktywnych.

Po ostatniej awarii sieci, która trwała ponad 8 godzin i spowodowała znaczne straty finansowe, zarząd zdecydował o wdrożeniu profesjonalnego systemu monitoringu infrastruktury IT. System ma nie tylko wykrywać awarie, ale również ostrzegać o potencjalnych problemach, zanim staną się krytyczne dla działania firmy. Dział IT otrzymał zadanie zainstalowania agentów monitorujących na wszystkich routerach i przełącznikach w infrastrukturze, tak aby menedżerowie mogli na bieżąco śledzić wykorzystanie procesora, pamięci i interfejsów sieciowych. Dodatkowo, audytorzy bezpieczeństwa zażądali rejestrowania wszystkich prób nieautoryzowanego dostępu do urządzeń i przesyłania powiadomień w czasie rzeczywistym na dedykowany serwer logów w centrum danych. System musi działać automatycznie, bez konieczności ciągłego nadzoru ze strony administratorów.

- Konfiguracja agentów SNMP na routerach i przełącznikach (community strings: public, private).

- Uruchomienie serwera Syslog w Packet Tracer i konfiguracja urządzeń do wysyłania logów.

- Ustawienie wersji SNMPv2c oraz odczyt danych przez MIB Browser.

- Konfiguracja pułapek SNMP (SNMP Traps) dla zdarzeń krytycznych.

- Wygenerowanie zdarzenia testowego (np. shutdown interfejsu) i weryfikacja logu na serwerze.

- Ustalenie poziomów ważności logowania (Logging Trap Severity: informational, warning, error).

- Weryfikacja odbierania komunikatów Syslog z różnych urządzeń w centralnym serwerze logów.

Opis architektury NMS, tabela community strings, analiza odebranych komunikatów Syslog oraz uzasadnienie wyboru poziomów Severity.

Wskazówki wykonania

- Skonfiguruj agenta SNMP na routerze poleceniem

snmp-server community public RO(tylko odczyt) isnmp-server community private RW(odczyt i zapis). - Uruchom serwer Syslog w Packet Tracer (Services → Syslog), a na urządzeniach skonfiguruj

logging host 192.168.10.5wskazując adres serwera logów. - Ustaw wersję SNMP na v2c poleceniem

snmp-server group GRUPA v2c auth privlub po prostu użyj community strings w wersji v2c. - Skonfiguruj pułapki SNMP dla zdarzeń krytycznych:

snmp-server enable traps snmp authenticationisnmp-server enable traps config. - Do odczytu danych użyj MIB Browser w Packet Tracer (Ext. Tools → MIB Browser) i przejrzyj MIB-IF-MIB dla interfejsów lub Cisco-IETF-IP-MIB dla routingu.

- Ustaw poziom ważności logów:

logging trap debugging,logging trap informationallublogging trap warning. - Wygeneruj zdarzenie testowe - wyłącz interfejs poleceniem

shutdowni obserwuj log na serwerze Syslog zawierający informację o zmianie stanu interfejsu. - Sprawdź komunikaty Syslog poleceniem

show loggingna routerze i zweryfikuj ich odbiór na serwerze Syslog w Packet Tracer.

W5 Usługi plikowe i składowanie danych.

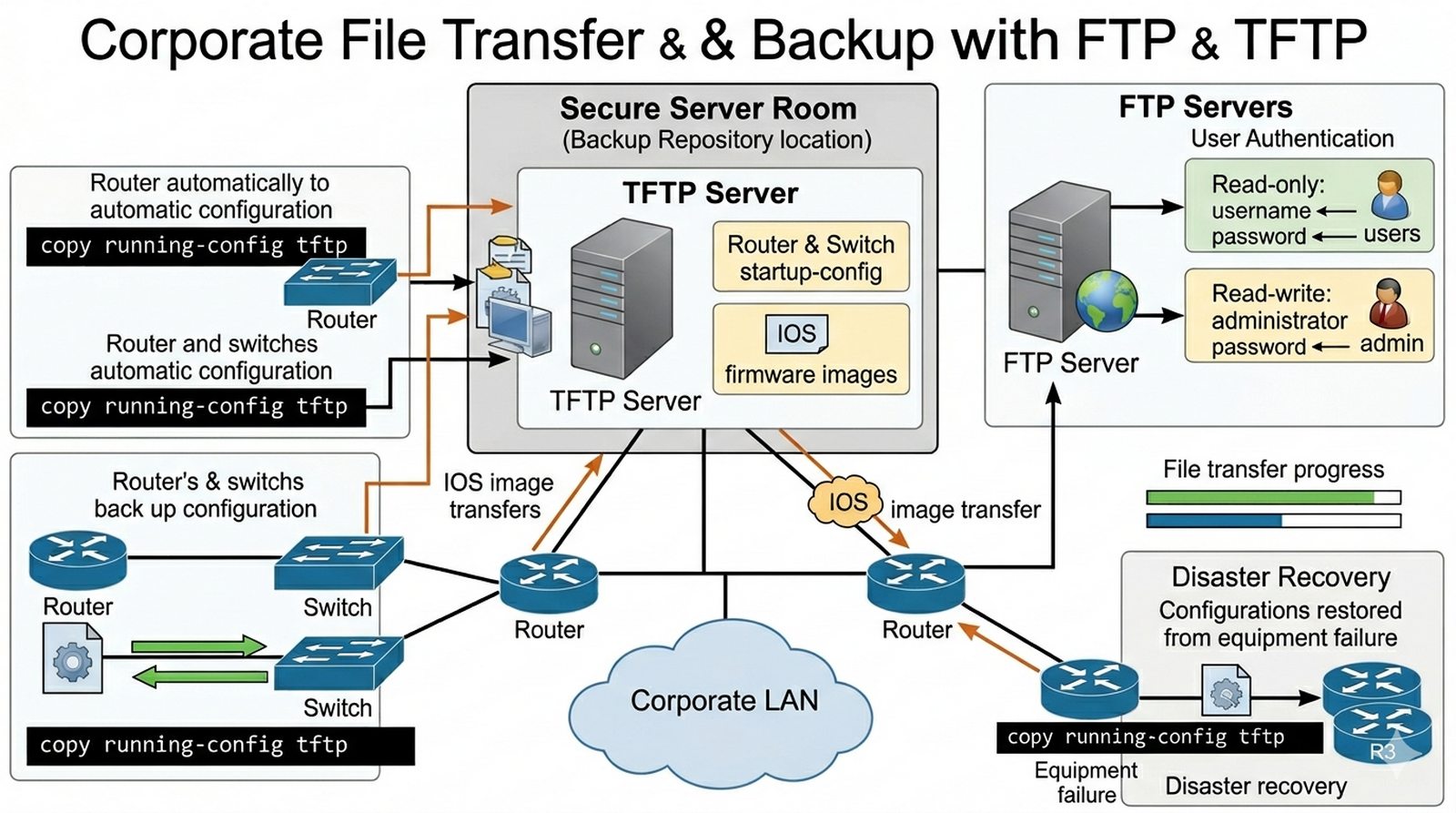

Celem projektu jest utworzenie centralnego repozytorium plików konfiguracyjnych i systemowych umożliwiającego szybkie przywrócenie działania infrastruktury sieciowej po awarii lub błędnej konfiguracji. Zakres obejmuje konfigurację serwera TFTP do przechowywania obrazów systemu IOS i kopii startowych konfiguracji, implementację serwera FTP z pełnym uwierzytelnianiem użytkowników oraz automatyzację procesu tworzenia kopii zapasowych. Realizacja projektu zapewni organizacji możliwość błyskawicznego odtworzenia konfiguracji urządzeń sieciowych w przypadku awarii sprzętowej lub katastrofy naturalnej.

Niedawno jeden z routerów w centrali uległ awarii sprzętowej i konfiguracja została utracona. Zespół IT spędził cały dzień odtwarzając ustawienia z notatek służbowych, a w tym czasie kilka oddziałów nie mogło prowadzić normalnej pracy. Dyrektor IT zdecydował więc o wdrożeniu automatycznego systemu tworzenia i przechowywania kopii zapasowych wszystkich konfiguracji urządzeń sieciowych. Kopie zapasowe mają być przechowywane na dedykowanym serwerze plików zlokalizowanym w bezpiecznej serwerowni, z dostępem tylko dla upoważnionych administratorów. Dodatkowo, nowy pracownik działu IT potrzebuje możliwości pobrania najnowszego obrazu systemu IOS z centrali, aby zaktualizować oprogramowanie w oddziale. Ponadto wymagane jest, aby sieć oddziału mogła automatycznie pobierać nowe konfiguracje z centrali w przypadku awarii, bez konieczności ręcznej interwencji.

- Konfiguracja serwera TFTP do przechowywania obrazów IOS i plików konfiguracji startup-config.

- Konfiguracja serwera FTP z uwierzytelnianiem użytkowników (loginy/hasła).

- Wykonanie kopii zapasowej konfiguracji routera (copy running-config tftp) na serwer.

- Weryfikacja praw dostępu (tylko odczyt / zapis) dla różnych użytkowników FTP.

- Przywrócenie konfiguracji z serwera TFTP po awarii (copy tftp startup-config).

- Automatyzacja backupu za pomocą poleceń batch lub skryptów w dokumentacji.

- Test transferu obrazu IOS z serwera TFTP na router oddziału.

Porównanie protokołów FTP i TFTP, opis procedury backupu urządzeń Cisco oraz uzasadnienie separacji serwera plików w bezpiecznym segmencie sieci.

Wskazówki wykonania

- Uruchom serwer TFTP w Packet Tracer (Services → TFTP) i ustaw katalog główny na folder z plikami IOS i konfiguracjami.

- Uruchom serwer FTP w Packet Tracer (Services → FTP), włącz "Enable" i skonfiguruj użytkowników z uprawnieniami do odczytu i zapisu.

- Wykonaj backup konfiguracji Cisco poleceniem

copy running-config tftp- wskaż adres serwera TFTP i nazwę pliku (np.router01-config.txt). - Pobierz obraz IOS z serwera TFTP:

copy tftp flashi podaj adres serwera oraz nazwę pliku obrazu. - Przywróć konfigurację po awarii:

copy tftp startup-configlubcopy tftp running-configw trybie konfiguracji. - Na serwerze FTP skonfiguruj prawa dostępu dla użytkowników - niektórzy powinni mieć tylko odczyt (download), inni dodatkowo zapis (upload).

- Zweryfikuj udany transfer pliku na serwerze TFTP/FTP - plik powinien pojawić się w katalogu serwera.

- Przetestuj automatyczny backup dokumentując polecenie lub prosty skrypt w dokumentacji (np. procedura uruchamiana codziennie o godzinie 2:00).

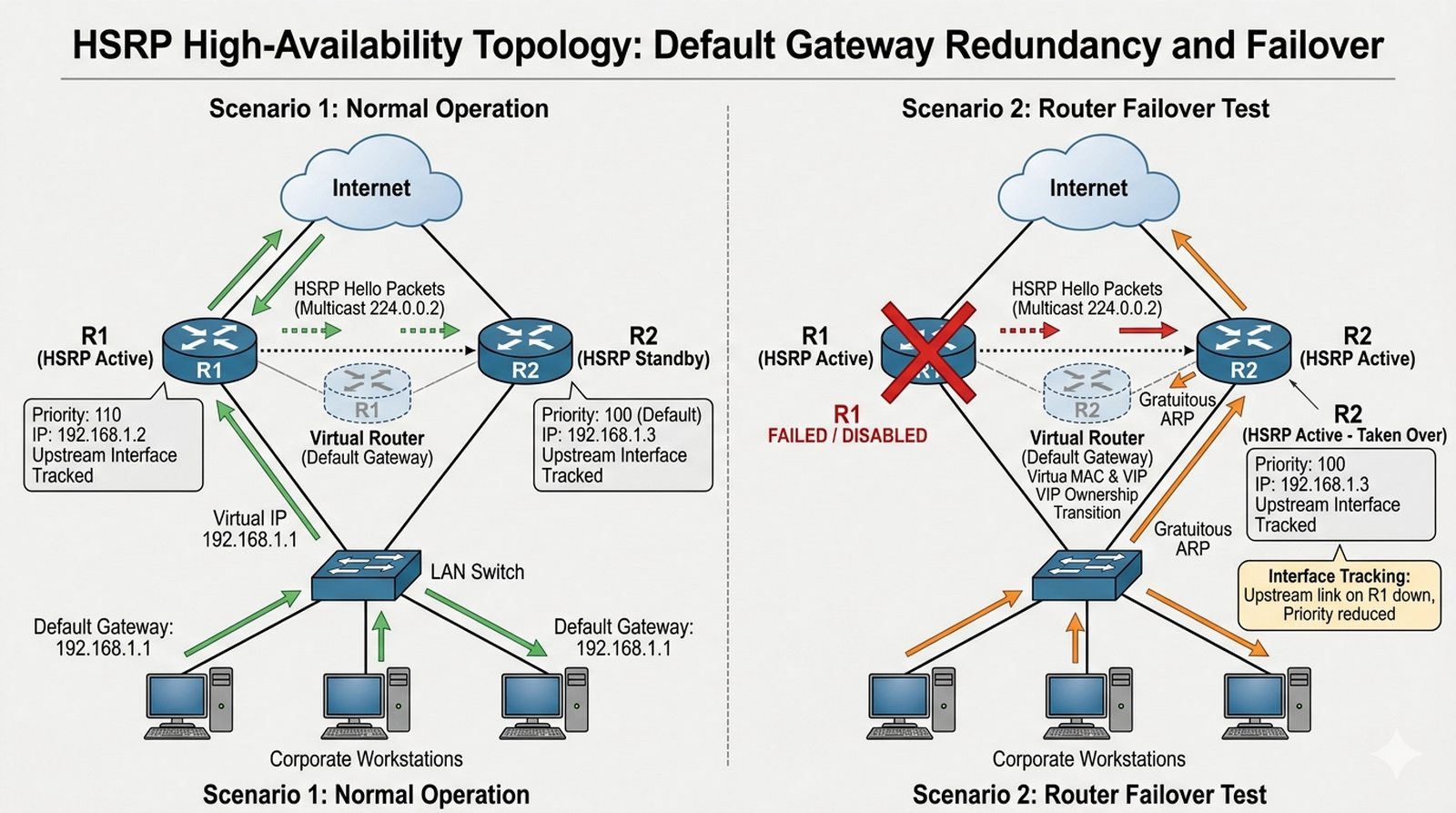

W10 Wysoka dostępność (High Availability).

Celem projektu jest zapewnienie ciągłości działania sieci LAN poprzez implementację mechanizmu automatycznego przejęcia funkcji routingowych w przypadku awarii głównego routera brzegowego bez konieczności ręcznej interwencji administratora. Zakres obejmuje skonfigurowanie protokołu HSRP z dwoma routerami w stanie aktywnym i rezerwowym, przypisanie wirtualnego adresu IP jako bramy domyślnej dla wszystkich stacji oraz skonfigurowanie mechanizmu preemption zapewniającego przejęcie roli przez router z wyższym priorytetem. Realizacja projektu zagwarantuje użytkownikom nieprzerwany dostęp do zasobów zewnętrznych i Internetu nawet w przypadku fizycznej awarii jednego z urządzeń routerów.

Podczas ostatniej burzy jedno z łączy internetowych w firmie przestało działać i przez kilka godzin pracownicy nie mieli dostępu do Internetu ani poczty elektronicznej. Zarząd uznał taki przestój za nieakceptowalny i zlecił działowi IT wdrożenie rozwiązania zapewniającego ciągłą dostępność sieci, nawet w przypadku awarii jednego z urządzeń lub łączy. Firma ma dwa routery brzegowe, które mogą obsługiwać ruch internetowy, ale dotychczas tylko jeden był aktywny, a drugi stał nieużywany jako rezerwa. Dział IT musi skonfigurować automatyczne przejęcie funkcji przez drugi router w ciągu maksymalnie kilku sekund od awarii, bez konieczności ręcznej zmiany konfiguracji na stacjach roboczych. Pracownicy korzystający z aplikacji webowych i poczty elektronicznej nie powinni zauważyć żadnej przerwy w działaniu usług, gdyż firma obsługuje klientów zewnętrznych.

- Zastosowanie dwóch routerów pracujących w grupie HSRP (standby group number).

- Konfiguracja wirtualnego adresu IP (VIP) jako bramy domyślnej dla hostów.

- Ustawienie priorytetów routerów (priority) i funkcji preemption.

- Konfiguracja interwałów czasowych HSRP (hello time, hold time).

- Ustawienie śledzenia interfejsów (interface tracking) dla automatycznego obniżania priorytetu.

- Test symulacji awarii (wyłączenie routera Active) i analiza czasu przełączenia usług.

- Weryfikacja zmiany adresu MAC wirtualnego routera na fizyczny Active po awarii.

Wyjaśnienie zasady działania HSRP, tabela parametrów grupy (Hello time, Hold time) oraz analiza zachowania sieci podczas testu awarii.

Wskazówki wykonania

- Skonfiguruj HSRP na obu routerach w tej samej sieci VLAN (np. na interfejsie FastEthernet 0/0) poleceniem

standby 1 ip 192.168.10.1(grupa 1, wirtualny IP). - Ustaw priorytet na routerze głównym:

standby 1 priority 110(domyślnie 100 - wyższy oznacza Active). - Włącz funkcję preemption na obu routerach:

standby 1 preempt- pozwoli routerowi z wyższym priorytetem przejąć rolę Active. - Skonfiguruj interwały czasowe:

standby 1 timers 3 10(Hello co 3 sekundy, Hold time 10 sekund). - Skonfiguruj śledzenie interfejsów:

standby 1 track FastEthernet 0/1- obniży priorytet o wartość domyślną 10, gdy śledzony interfejs zostanie wyłączony. - Sprawdź stan HSRP poleceniem

show standby brief- wskaże router Active i Standby, wirtualny adres MAC i stan. - Przetestuj failover - wyłącz router Active (

shutdownna interfejsie) i obserwuj przejęcie roli przez Standby (stan zmieni się na Active). - Zweryfikuj wirtualny adres MAC: podczas awarii adres MAC wirtualnego routera zmieni się na fizyczny adres nowego Active - widać to w tablicy ARP hostów.

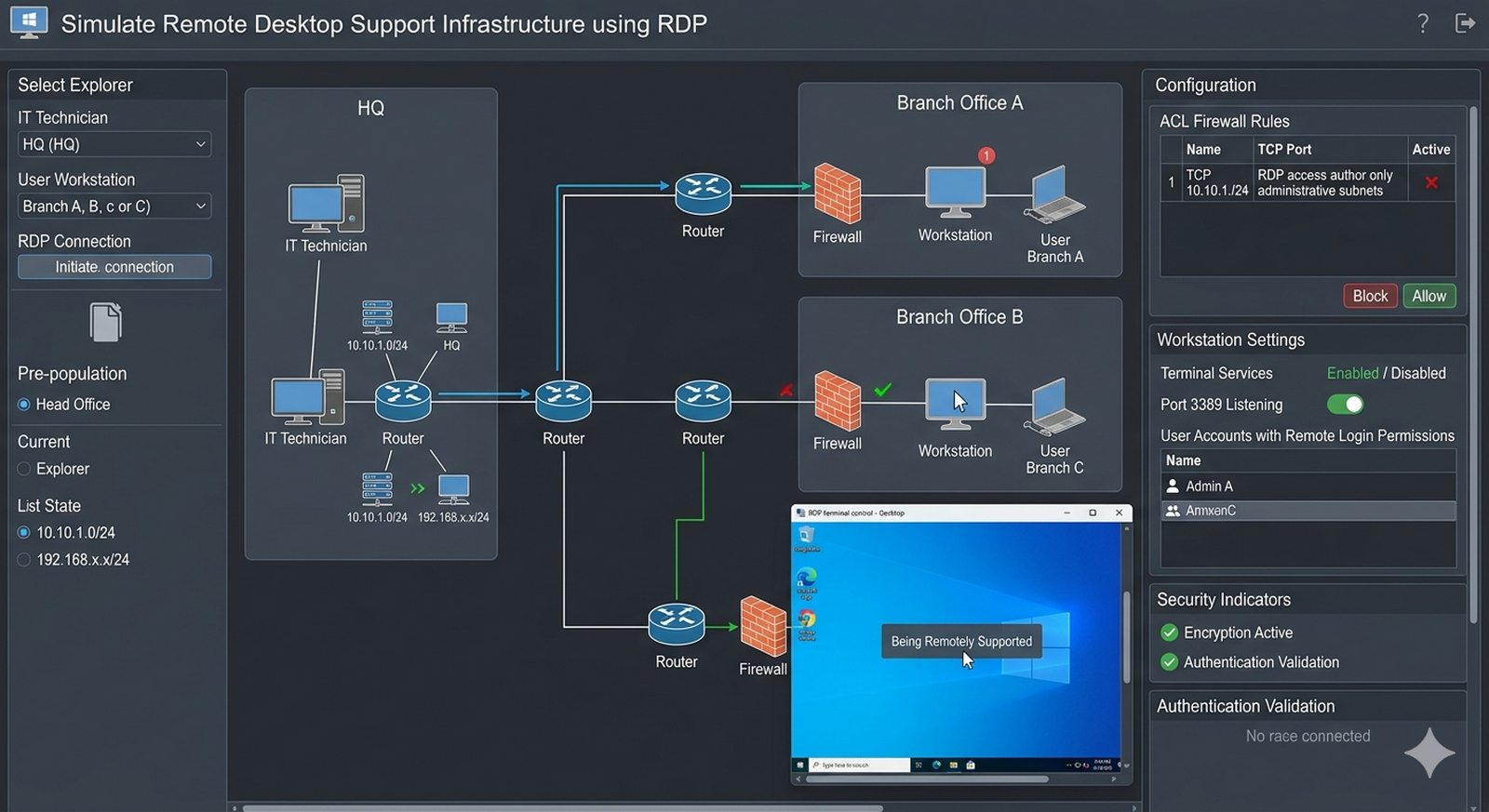

W1 Model klient-serwer, W9 Narzędzia diagnostyczne.

Celem projektu jest implementacja zdalnego dostępu do pulpitu stacji roboczych umożliwiającego administratorom IT świadczenie wsparcia technicznego użytkownikom bez konieczności fizycznej obecności w biurze. Zakres obejmuje skonfigurowanie usługi pulpitu zdalnego na serwerze docelowym, skonfigurowanie list kontroli dostępu zezwalających na połączenia RDP tylko z autoryzowanych podsieci administracyjnych oraz przetestowanie pracy na odległość z wykorzystaniem narzędzi dostępnych w Packet Tracer. Realizacja projektu pozwoli zespołowi pomocy technicznej na zdalne diagnozowanie i rozwiązywanie problemów użytkowników, co znacząco skróci czas reakcji na zgłoszenia i obniży koszty dojazdów.

Firma posiada trzy lokalizacje biurowe w różnych dzielnicach miasta, a dział pomocy technicznej IT jest zlokalizowany tylko w centrali. Często zdarza się, że pracownicy z innych oddziałów mają problemy z konfiguracją swoich komputerów lub oprogramowania i muszą czekać na przyjazd serwisanta nawet kilka godzin. Dyrektor IT zdecydował o wdrożeniu usługi pulpitu zdalnego, która umożliwi technikom z centrali przejmowanie kontroli nad stacjami roboczymi pracowników w celu szybkiego rozwiązywania problemów. Usługa ma być dostępna tylko z autoryzowanych komputerów działu IT i wybranych sieci, aby uniknąć nieautoryzowanego dostępu do poufnych danych firmowych. Dodatkowo, jeden z menedżerów pracuje często z domu i potrzebuje możliwości zdalnego połączenia się ze swoim biurowym komputerem, aby kontynuować pracę wieczorem. Wszystkie połączenia muszą być szyfrowane, aby nie można było podsłuchać przesyłanych danych.

- Konfiguracja Server PT jako hosta docelowego dla usług pulpitu zdalnego (RDP).

- Włączenie usługi Terminal Services na serwerze docelowym.

- Konfiguracja kont użytkowników z uprawnieniami do zdalnego logowania.

- Skonfigurowanie list ACL zezwalających na port RDP (3389) tylko z podsieci administracyjnej.

- Weryfikacja połączenia RDP z stacji technika IT do hosta docelowego.

- Wykonanie podstawowych operacji administracyjnych przez zdalną sesję (np. uruchomienie aplikacji).

- Test dostępności usługi z różnych podsieci i analiza przechwyconych pakietów RDP.

Opis architektury protokołu RDP, analiza bezpieczeństwa sesji zdalnych oraz wykaz niezbędnych portów firewall do poprawnego działania usługi.

Wskazówki wykonania

- Włącz usługę Terminal Services (RDP) na serwerze docelowym w Packet Tracer (Services → Terminal Services → Enable).

- Skonfiguruj konta użytkowników na serwerze z uprawnieniami do zdalnego logowania (

username USER privilege 15 password 0 HASLO). - Na routerze skonfiguruj ACL zezwalający na ruch przychodzący na porcie RDP:

access-list 101 permit tcp any host 192.168.10.20 eq 3389. - Zastosuj ACL na interfejsie wejściowym:

ip access-group 101 indla ograniczenia dostępu do serwera RDP. - Utwórz regułę NAT dla RDP jeśli użytkownik łączy się z zewnątrz:

ip nat inside source static tcp 192.168.10.20 3389 interface FastEthernet 0/0 3389. - Z poziomu hosta klienta uruchom Desktop → Command Prompt i wpisz

mstscaby otworzyć klienta RDP. - W oknie klienta RDP wprowadź adres IP hosta docelowego lub jego nazwę DNS i kliknij Connect.

- Przetestuj sesję zdalną - uruchom aplikację lub sprawdź pliki na zdalnym pulpicie; zweryfikuj połączenie poleceniem

netstatna hoście.

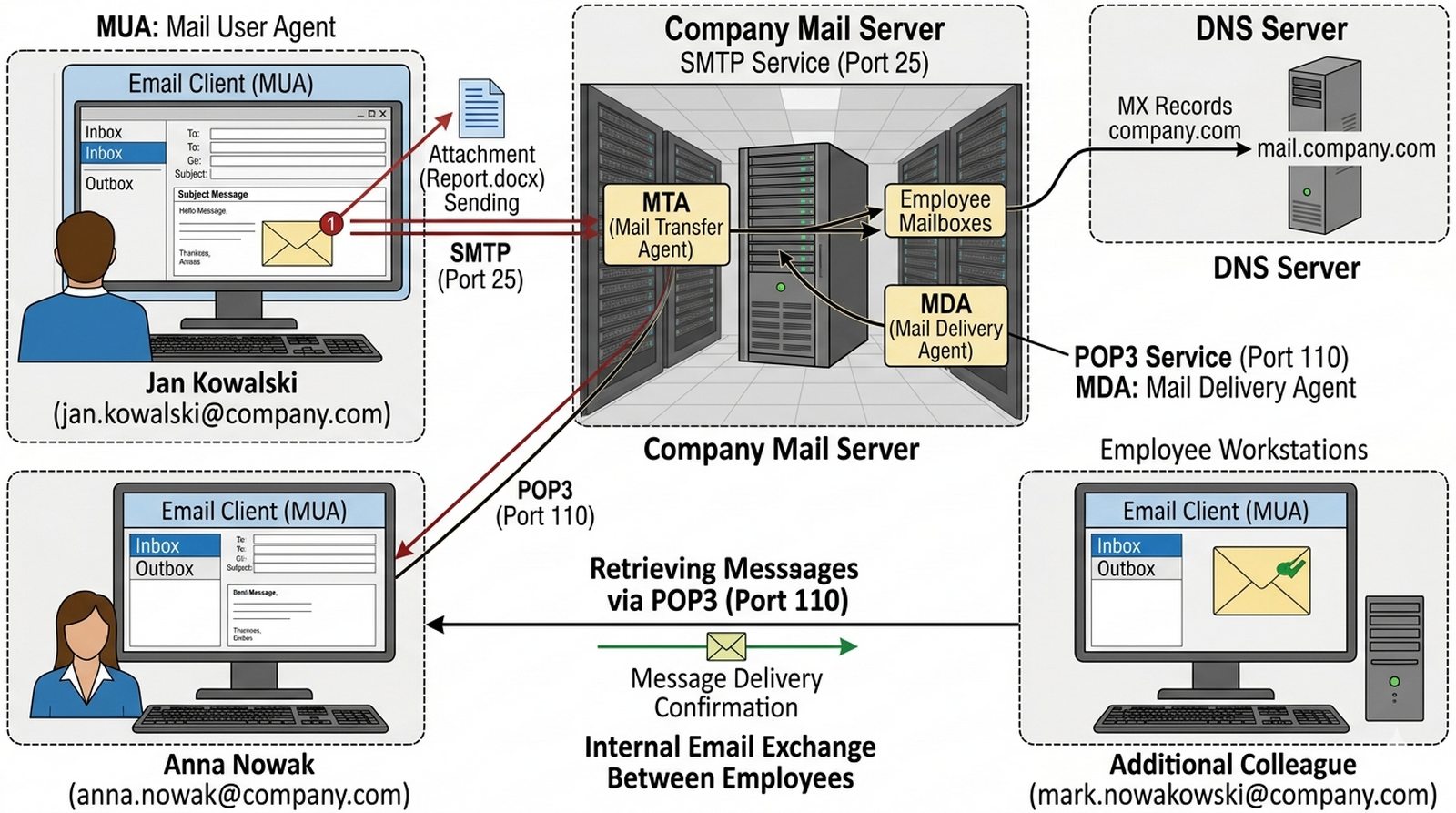

W4 Systemy poczty elektronicznej, protokoły SMTP/POP3/IMAP.

Celem projektu jest wdrożenie wewnętrznego systemu komunikacji elektronicznej umożliwiającego pracownikom firmy bezpieczną wymianę wiadomości i dokumentów bez wykorzystania zewnętrznych usług pocztowych. Zakres obejmuje konfigurację serwera SMTP obsługującego wysyłkę wiadomości w ramach domeny firmowej, implementację serwera POP3 umożliwiającego odbieranie poczty oraz utworzenie kont pocztowych dla pracowników działu. Realizacja projektu zapewni organizacji pełną kontrolę nad komunikacją wewnętrzną, możliwość archiwizowania korespondencji służbowej oraz niezależność od zewnętrznych dostawców usług pocztowych.

Zarząd firmy podjął decyzję o migracji z zewnętrznej usługi pocztowej na własny serwer pocztowy, ponieważ koszty miesięczne subskrypcji komercyjnego rozwiązania były zbyt wysokie dla rosnącej liczby pracowników. Dodatkowo, dział prawny zażądał możliwości archiwizowania całej korespondencji służbowej, co nie było możliwe przy korzystaniu z zewnętrznego dostawcy usług pocztowych. Firma zatrudnia 30 pracowników w dwóch lokalizacjach i potrzebuje szybkiej wymiany wiadomości między działami w ramach wewnętrznej sieci LAN oraz bezpiecznej komunikacji z klientami zewnętrznymi. Każdy pracownik ma mieć własne konto pocztowe z formatem imię.nazwisko@firma.com, a dostęp do poczty ma być możliwy zarówno przez przeglądarkę WWW, jak i klienta pocztowego zainstalowanego na stacji roboczej. System musi obsługiwać załączniki o rozmiarze do 10 MB, ponieważ pracownicy często wymieniają dokumentację handlową i oferty cenowe.

- Uruchomienie usługi SMTP na serwerze Packet Tracer (domyślny port 25).

- Uruchomienie usługi POP3 na serwerze Packet Tracer (domyślny port 110).

- Stworzenie domeny pocztowej (np. @firma.com) i kont dla co najmniej 3 pracowników.

- Konfiguracja klientów pocztowych (Mail UA) na komputerach użytkowników.

- Przesłanie wiadomości testowej między dwoma użytkownikami wewnętrznie.

- Weryfikacja odbioru wiadomości przez odbiorcę (sprawdzenie w skrzynce POP3).

- Test wysyłania wiadomości do zewnętrznego adresata (dla uzasadnienia roli MX w DNS).

Opis ról agentów MTA, MDA i MUA, analiza nagłówków testowej wiadomości e-mail oraz wyjaśnienie roli rekordu MX w systemie DNS.

Wskazówki wykonania

- Uruchom usługę SMTP na serwerze Packet Tracer (Services → SMTP) i skonfiguruj domenę pocztową (np.

firma.com). - Uruchom usługę POP3 na tym samym serwerze (Services → POP3) - obie usługi działają na różnych portach (SMTP 25, POP3 110).

- Utwórz konta pocztowe dla co najmniej 3 użytkowników (np. jan.kowalski@firma.com, anna.nowak@firma.com).

- Utwórz rekordy MX w DNS wskazujące na adres IP serwera pocztowego (np.

@ MX 10 mail.firma.com). - Skonfiguruj klienta pocztowego na stacji roboczej (Desktop → Email Client): wpisz adres serwera SMTP i POP3, nazwę użytkownika i hasło.

- Wyślij wiadomość testową z jednego konta do drugiego - używając klienta Email w Packet Tracer (Compose → Send).

- Zweryfikuj odbiór poczty przez odbiorcę - po pierwszym połączeniu POP3 wiadomość powinna zostać pobrana ze skrzynki serwerowej.

- Przetestuj komunikację z zewnętrznym serwerem (jeśli dostępny) - wyślij wiadomość na zewnętrzny adres i przeanalizuj trasę przez serwery MX w logach.

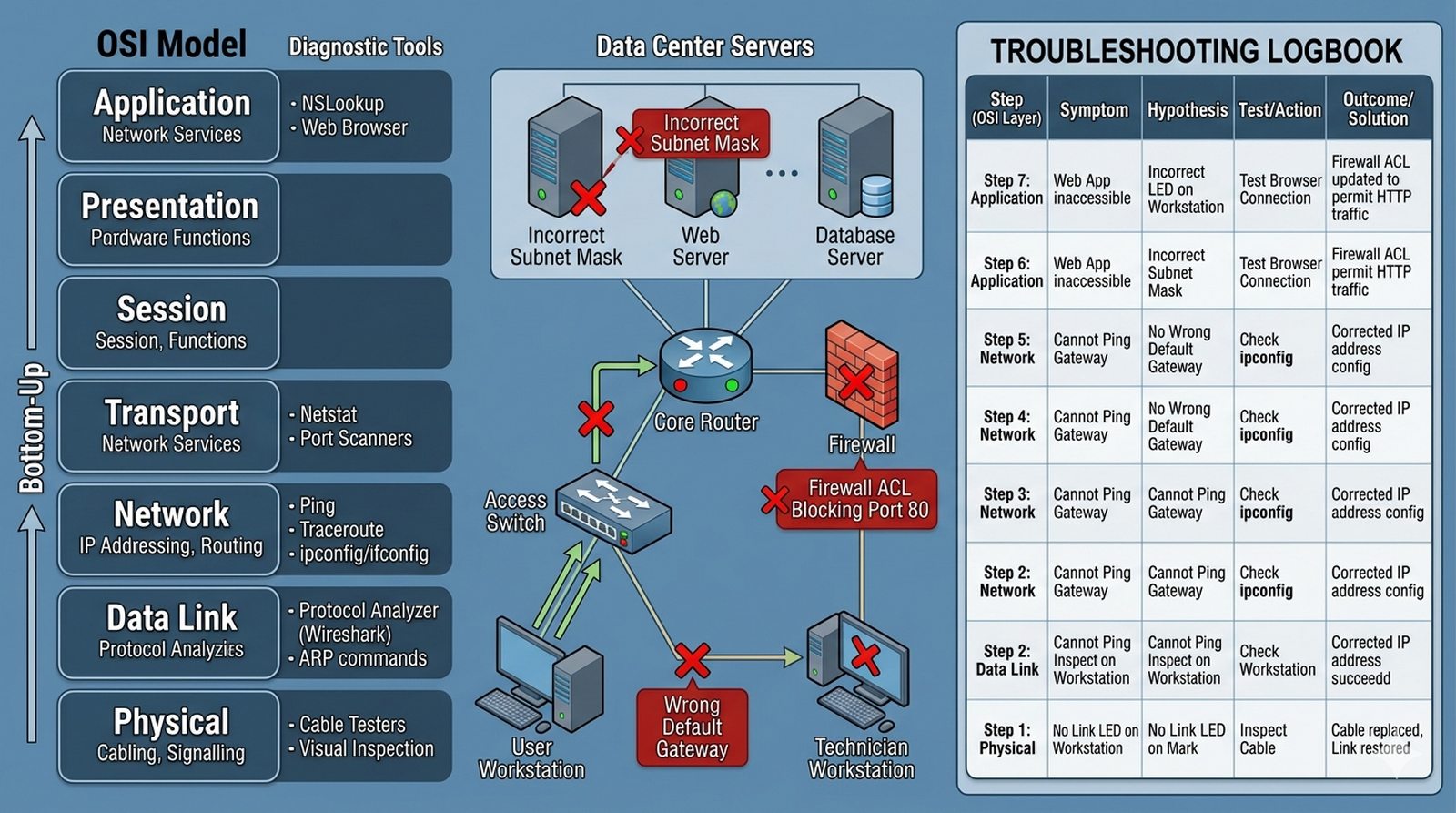

W9 Metodyki rozwiązywania problemów IT.

Celem projektu jest wykształcenie umiejętności systematycznego diagnozowania i rozwiązywania problemów sieciowych przy użyciu ustrukturyzowanej metodyki opartej na modelu OSI. Zakres obejmuje celowe wprowadzenie błędów konfiguracyjnych w topologii sieci, systematyczną analizę problemu od warstwy fizycznej aż po warstwę aplikacji oraz dokumentację procesu dochodzenia do rozwiązania. Realizacja projektu rozwinie umiejętność logicznego myślenia przy rozwiązywaniu problemów, naukę właściwego zadawania pytań diagnostycznych oraz zdolność szybkiego izolowania przyczyny awarii od jej objawów.

Do działu IT zgłosiło się kilku użytkowników z różnych działów firmy, którzy nie mogą połączyć się z serwerem plików w centrali ani wysłać wiadomości e-mail do pracowników z innego oddziału. Problemy pojawiły się nagle i nie zostały spowodowane żadną planowaną zmianą konfiguracji. Początkowo wydawało się, że to awaria łącza sieciowego, ale ping do routera brzegowego działa poprawnie, a problemy występują tylko przy połączeniach do określonych usług. Dział IT musi systematycznie przeanalizować, która warstwa modelu OSI jest przyczyną problemu, korzystając z odpowiednich narzędzi diagnostycznych. Trzeba ustalić, czy problem leży w konfiguracji routingu, ustawieniach Firewalla, błędnej masce podsieci, czy może w samym serwerze usług. Każdy błąd konfiguracyjny musi zostać udokumentowany z podaniem objawów, przyczyny i sposobu rozwiązania, aby w przyszłości łatwiej było diagnozować podobne problemy.

- Celowe wprowadzenie błędów konfiguracyjnych w topologii sieci (błędna maska, brak bramy, błędny ACL).

- Zastosowanie metodyki OSI Bottom-up do analizy problemu (warstwa fizyczna → aplikacji).

- Wykorzystanie narzędzi diagnostycznych: Ping, Traceroute, NSLookup.

- Analiza tablic ARP i tablic routingu na urządzeniach sieciowych.

- Użycie Simulation Mode do śledzenia pakietów i identyfikacji miejsca awarii.

- Dokumentacja kroków naprawczych po zidentyfikowaniu błędu.

- Weryfikacja przywrócenia łączności po wprowadzeniu poprawek.

Dziennik napraw (logbook) z opisem objawów, postawionych hipotez oraz wyników testów sprawdzających. Należy użyć fachowej terminologii technicznej.

Wskazówki wykonania

- Wprowadź celowo błędy konfiguracyjne na etapie przygotowania topologii - np. nieprawidłową maskę podsieci, błędną bramę domyślną lub nieprawidłowy ACL blokujący ruch.

- Zastosuj metodykę OSI Bottom-up: najpierw sprawdź warstwę fizyczną (kable, diody LED na portach), potem warstwę łącza danych (MAC, ARP), sieciową (IP, routing), transportową (TCP/UDP) i aplikacji.

- Użyj narzędzia Ping do testowania łączności warstwa po warstwie: najpierw ping do bramy domyślnej, potem do serwera DNS, potem do serwera docelowego.

- Zastosuj traceroute do identyfikacji miejsca, gdzie pakiety są blokowane - wyśledź trasę pakietu i zobacz, na którym routerze ruch się zatrzymuje.

- Sprawdź tablicę ARP poleceniem

show arpishow ip arp- brak wpisu oznacza problem warstwy 2 lub ARP. - Przeanalizuj tablicę routingu:

show ip route- upewnij się, że trasa do sieci docelowej istnieje i jest poprawna. - Użyj trybu Simulation Mode - prześlij pakiet i obserwuj na jakim etapie jest odrzucany (sprawdź kolor pakietu: zielony = OK, czerwony = błąd).

- Dokumentuj każdy krok: objaw → hipoteza → test → wynik → wniosek → rozwiązanie w formie dziennika napraw (troubleshooting logbook).

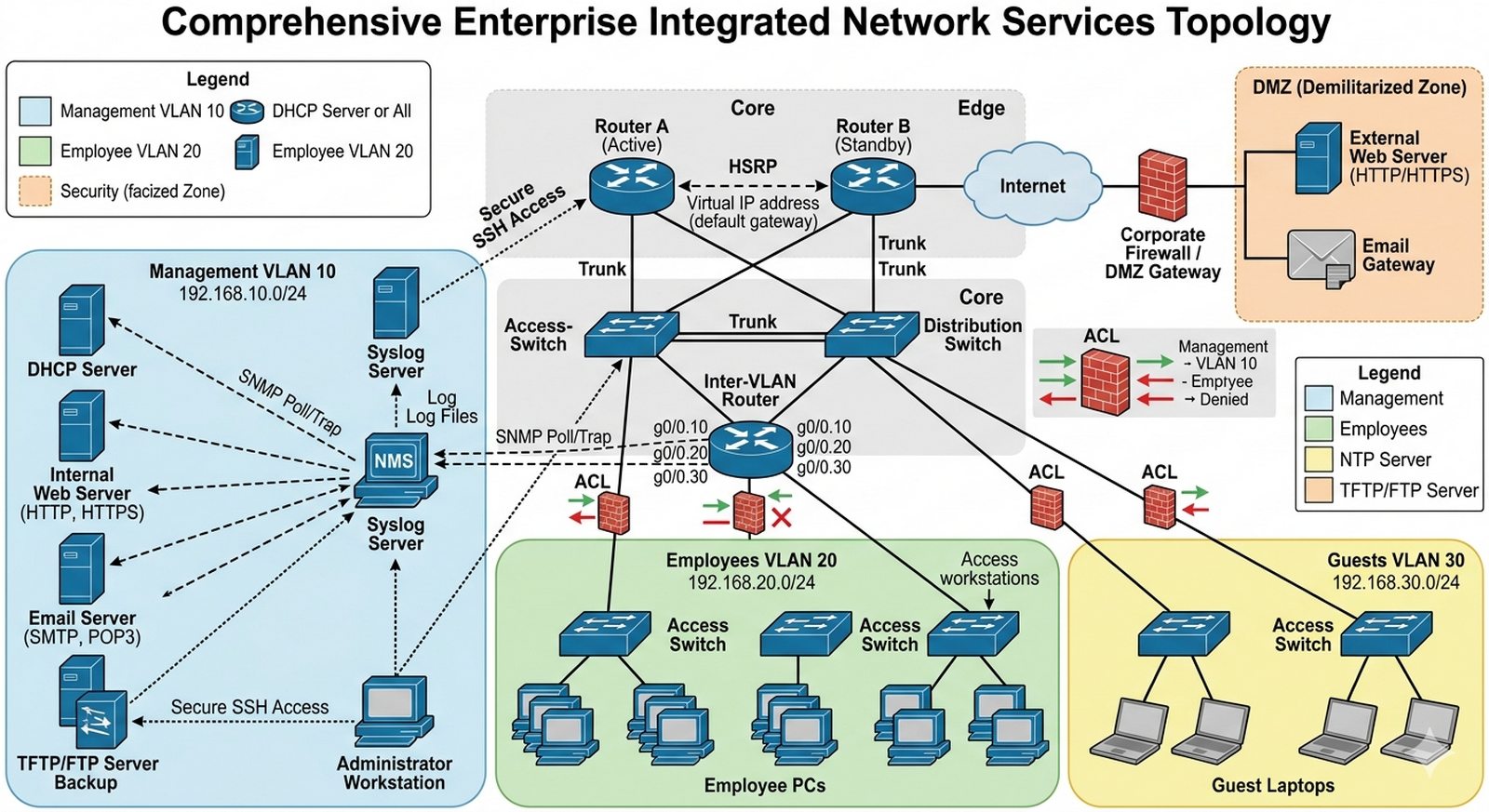

W1-W10 Synteza materiału z całego semestru.

Celem projektu jest zaprojektowanie i wdrożenie kompleksowej infrastruktury usługowej dla średniego przedsiębiorstwa, integrującej wszystkie poznane usługi sieciowe w jeden spójny, bezpieczny i wysokodostępny system. Zakres obejmuje pełną segmentację sieci z zastosowaniem VLAN i ACL, centralne usługi katalogowe DNS i DHCP, serwery WWW z certyfikatem SSL, system pocztowy, usługi monitoringu SNMP z centralnym Syslog oraz bezpieczny dostęp SSH dla administratorów. Realizacja projektu zakończy się utworzeniem w pełni funkcjonalnej sieci korporacyjnej zdolnej do obsługi stu lub więcej stacji roboczych z zagwarantowaną ciągłością działania kluczowych usług.

Spółka przejęła mniejszą firmę i przejmuje jej infrastrukturę IT, która dotychczas działała w oparciu o prosty router z podstawowymi usługami. Nowy właściciel zdecydował o pełnej modernizacji systemu informatycznego, aby dostosować przejmowaną firmę do standardów bezpieczeństwa i dostępności obowiązujących w całej korporacji. Trzeba zaprojektować infrastrukturę od podstaw, uwzględniając przyszły rozwój firmy, który zakłada podwojenie liczby pracowników w ciągu najbliższych dwóch lat. Sieć musi zapewniać segmentację ruchu między działami, bezpieczny dostęp do Internetu, ochronę przed atakami z zewnątrz oraz ciągłość działania kluczowych usług. Pracownicy będą korzystać z wielu usług jednocześnie: poczty elektronicznej, wewnętrznego portalu WWW, drukarek sieciowych, serwera plików i zdalnego dostępu do pulpitu. Całość infrastruktury musi być łatwa w zarządzaniu i skalowalna, a dokumentacja konfiguracji musi być na tyle szczegółowa, aby nowy administrator mógł przejąć zarządzanie bez dodatkowego szkolenia.

- Pełna segmentacja sieci z zastosowaniem VLAN (VLAN 10 - zarząd, VLAN 20 - pracownicy, VLAN 30 - goście).

- Konfiguracja routing-u między VLANami z zastosowaniem interfejsów SVI (router-on-a-stick).

- Zabezpieczenie ACL na routerze dla ruchu między segmentami VLAN.

- Centrum usług: Serwery DNS, DHCP, WWW (HTTPS), E-mail (SMTP/POP3) oraz NTP.

- System monitoringu SNMP z Syslog oraz konfiguracja pułapek dla zdarzeń krytycznych.

- Bezpieczny dostęp SSH do wszystkich urządzeń z limitowaniem po ACL.

- Konfiguracja HSRP na routerach brzegowych dla zapewnienia redundancji bramy domyślnej.

- Testowanie wszystkich usług z stacji roboczych w każdym VLANie.

Kompleksowa architektura systemu, matryca komunikacji między usługami, uzasadnienie doboru technologii oraz podsumowanie zysków biznesowych z wdrożenia stabilnej infrastruktury IT.

Wskazówki wykonania

- Utwórz topologię z co najmniej 3 routerami (2 oddziały + centrala), przełącznikami L3 i minimum 100 hostami w różnych VLAN-ach.

- Skonfiguruj VLAN-y na przełącznikach:

vlan 10,vlan 20,vlan 30i przypisz porty do VLAN-ów (switchport mode access,switchport access vlan 10). - Skonfiguruj routing między VLAN-ami za pomocą interfejsów SVI (Router-on-a-Stick): utwórz subinterfejsy np.

FastEthernet 0/0.10zencapsulation dot1Q 10. - Zabezpiecz ruch między VLAN-ami za pomocą ACL: np.

access-list 100 deny ip 192.168.20.0 0.0.0.255 192.168.10.0 0.0.0.255(blokuj Gości od Zarządu). - Skonfiguruj wszystkie usługi centralne na dedykowanych serwerach: DNS, DHCP (z pulami dla każdego VLAN-u), WWW (HTTP/HTTPS), SMTP/POP3, NTP.

- Skonfiguruj HSRP na obu routerach brzegowych (standby group) dla zapewnienia redundancji bramy domyślnej dla każdego VLAN-u.

- Skonfiguruj SNMP z syslog na wszystkich urządzeniach - użyj wspólnego community string i wskaż centralny serwer logów.

- Zabezpiecz dostęp SSH na wszystkich urządzeniach z ACL ograniczającym dostęp tylko do podsieci administracyjnej (np.

access-list 10 permit 192.168.10.0 0.0.0.255). - Przetestuj wszystkie usługi z każdego VLAN-u: ping do bramy, DNS, DHCP, dostęp do WWW, poczta, RDP do serwerów - wszystko powinno działać z każdej podsieci.

- Utwórz matrycę komunikacji dokumentującą, które usługi są dostępne z których VLAN-ów i jakie reguły ACL na to zezwalają/blokują.