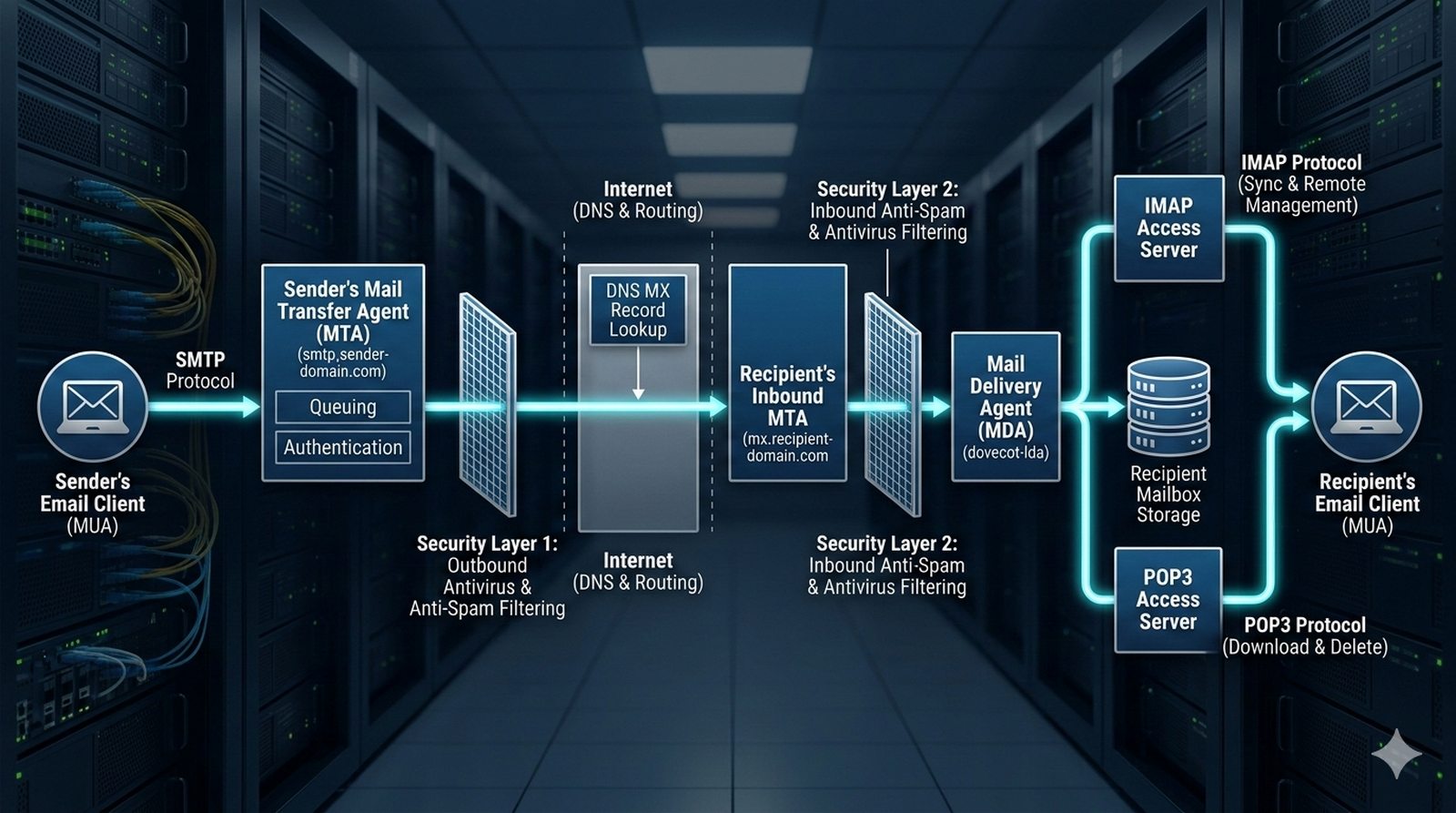

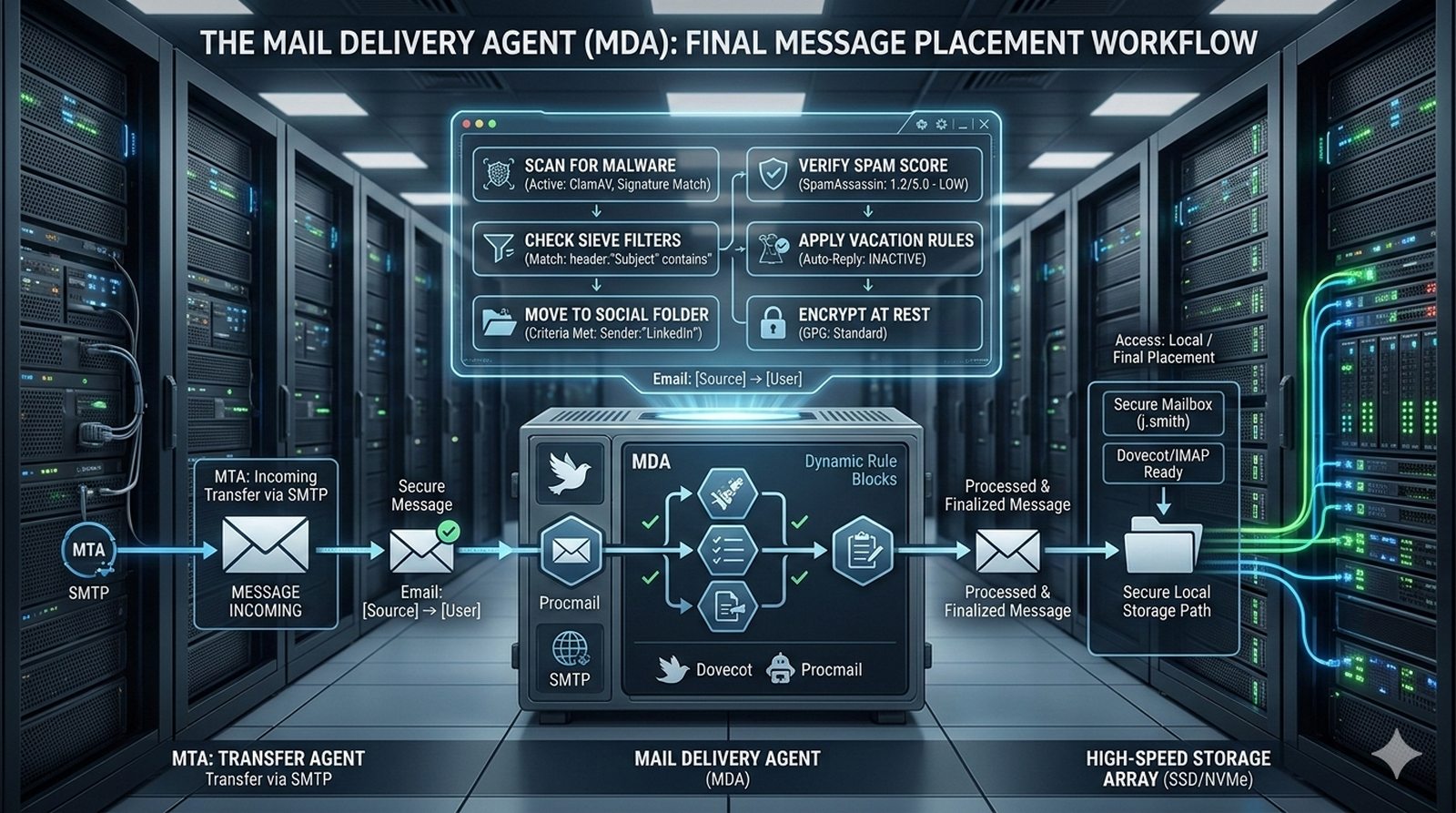

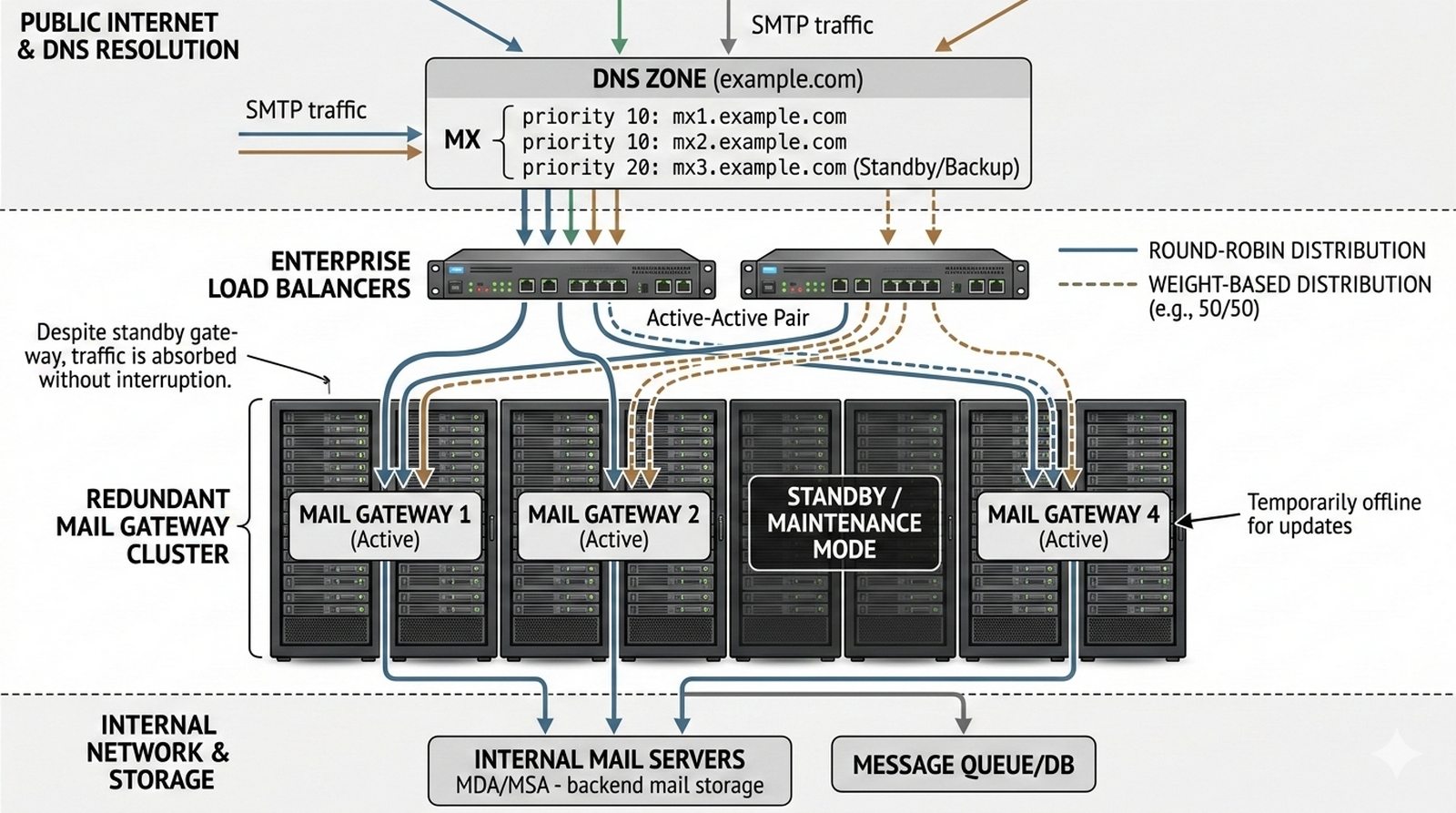

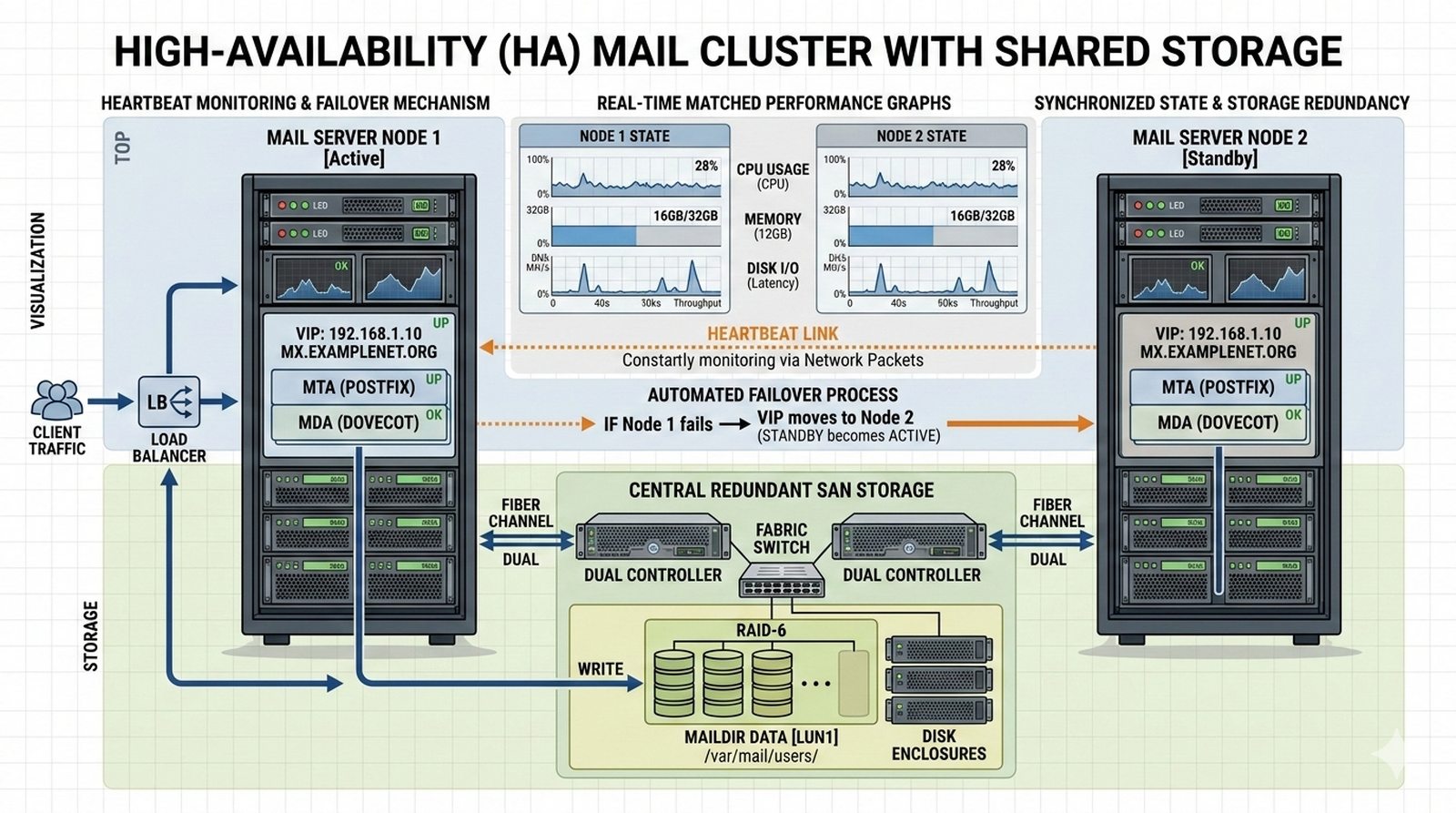

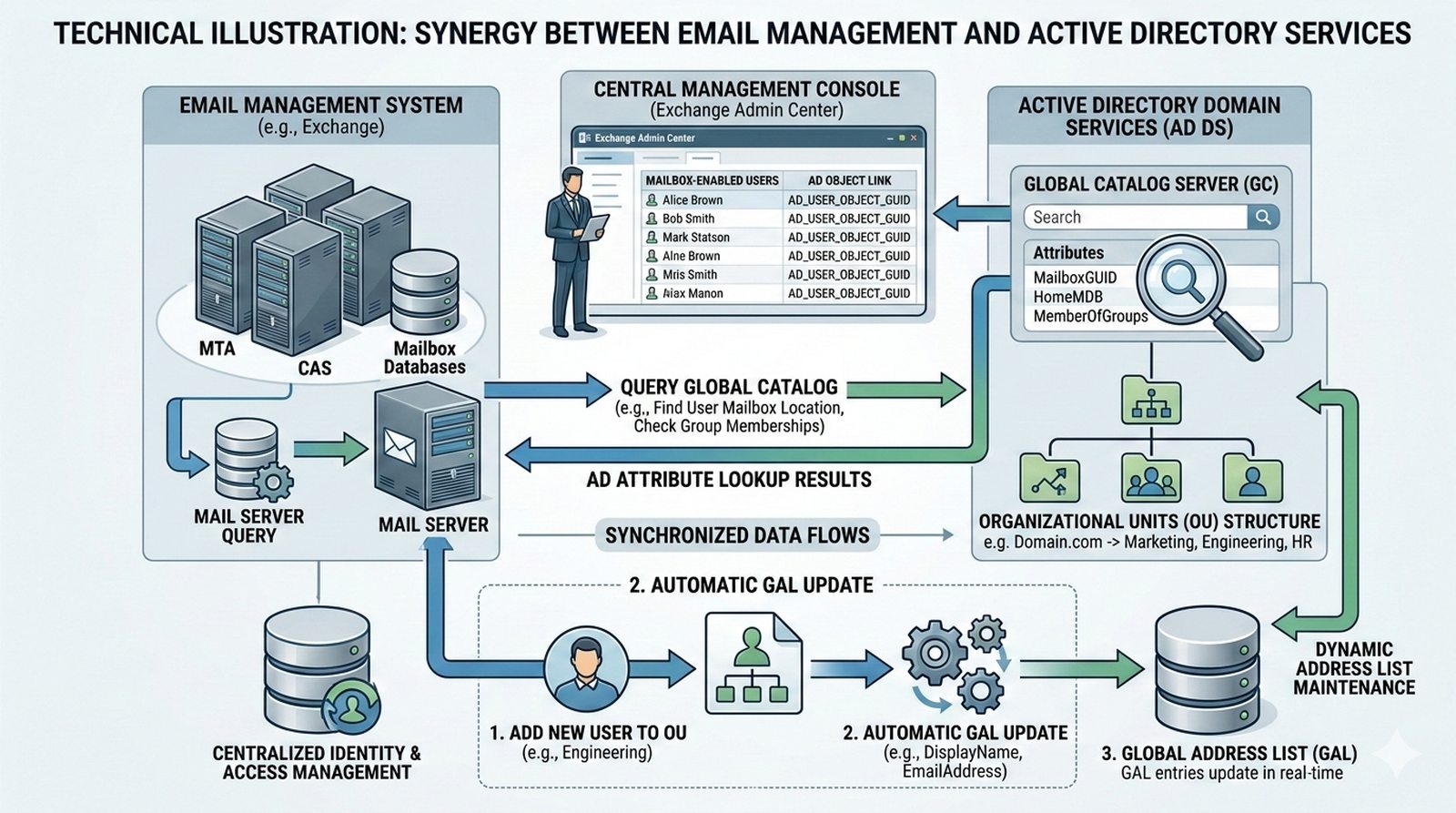

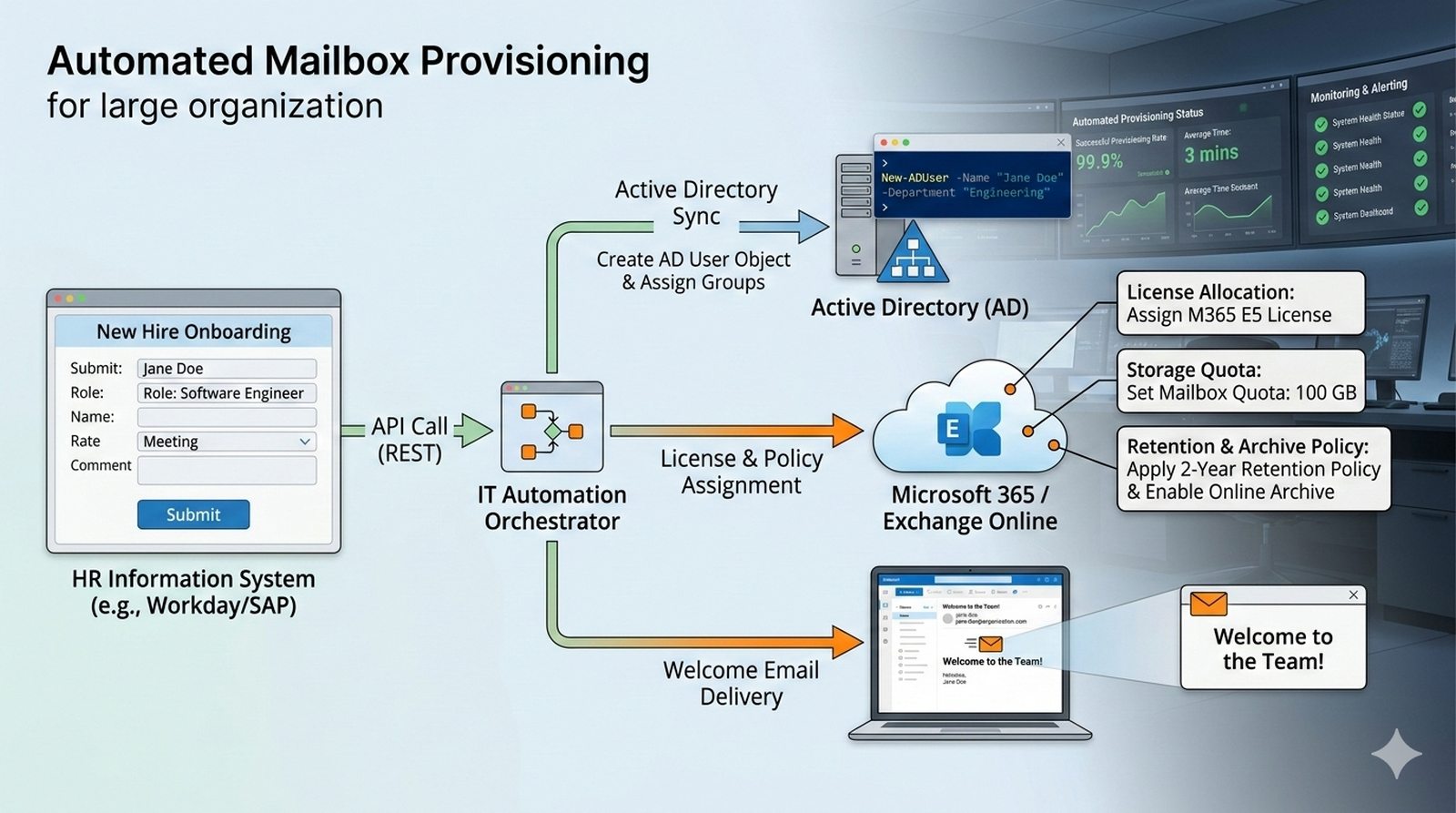

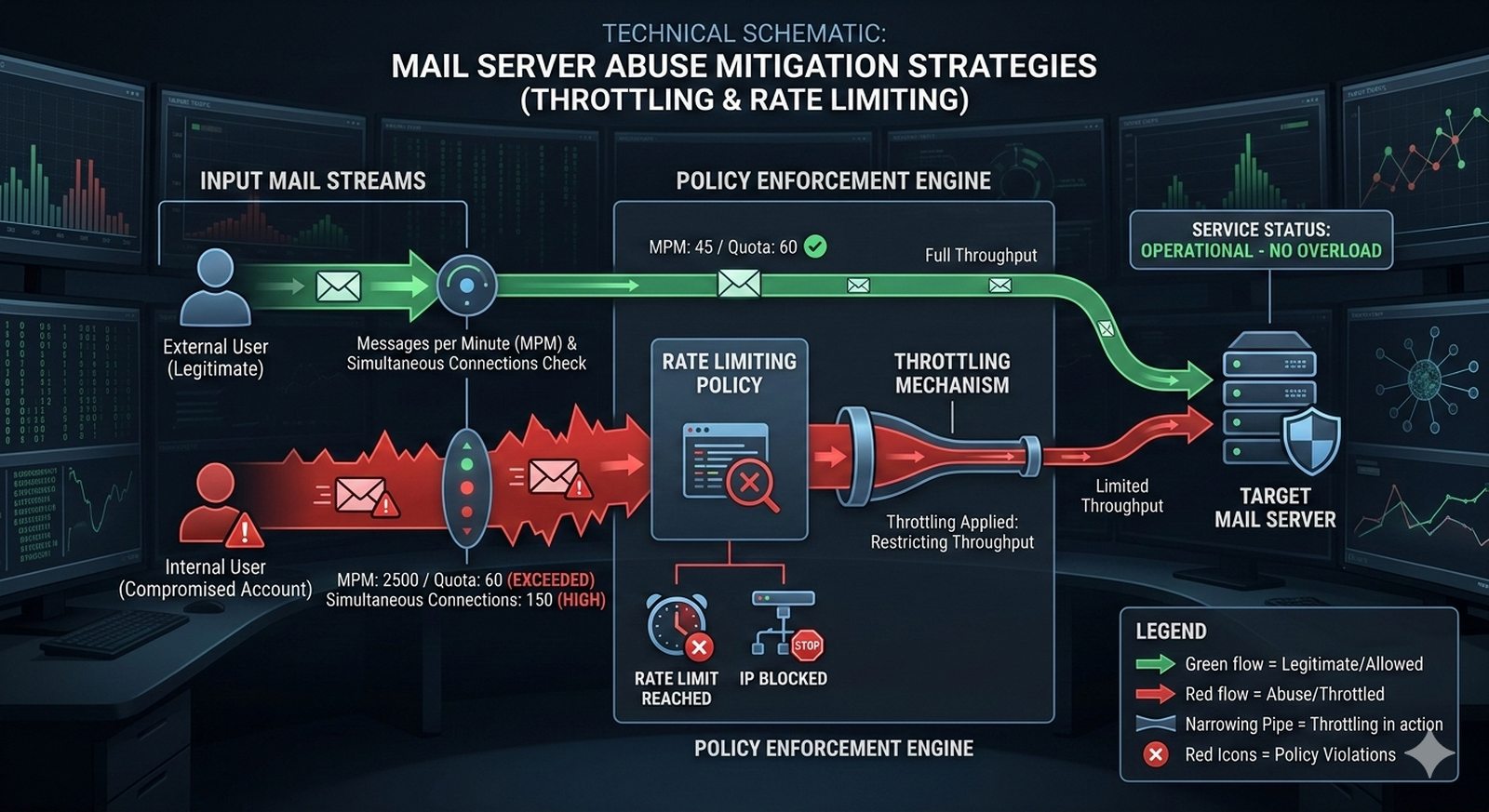

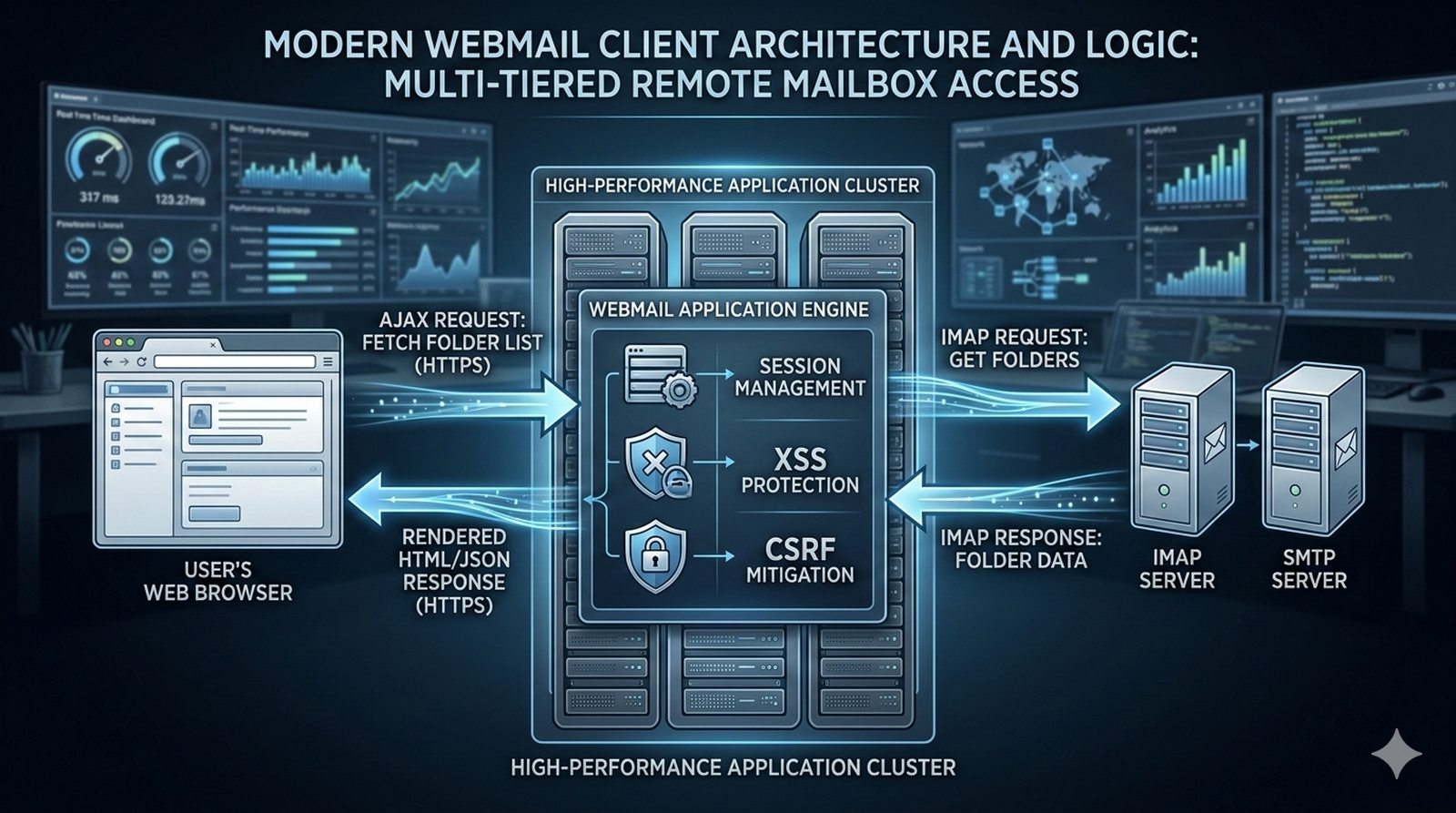

Architektura systemów pocztowych to złożony ekosystem komponentów, które współpracują w celu zapewnienia niezawodnego przesyłania, odbierania i przechowywania wiadomości e-mail. Kluczowe elementy tej architektury to Agent Transferu Poczty (MTA), odpowiedzialny za routing i przesyłanie wiadomości między serwerami, oraz Agent Dostarczania Poczty (MDA), który umieszcza przychodzące wiadomości w skrzynkach pocztowych użytkowników. Całość uzupełniają serwery dostępowe (IMAP/POP3), przez które klienci pocztowi pobierają swoje wiadomości, oraz systemy zabezpieczające, takie jak filtry antyspamowe i antywirusowe.

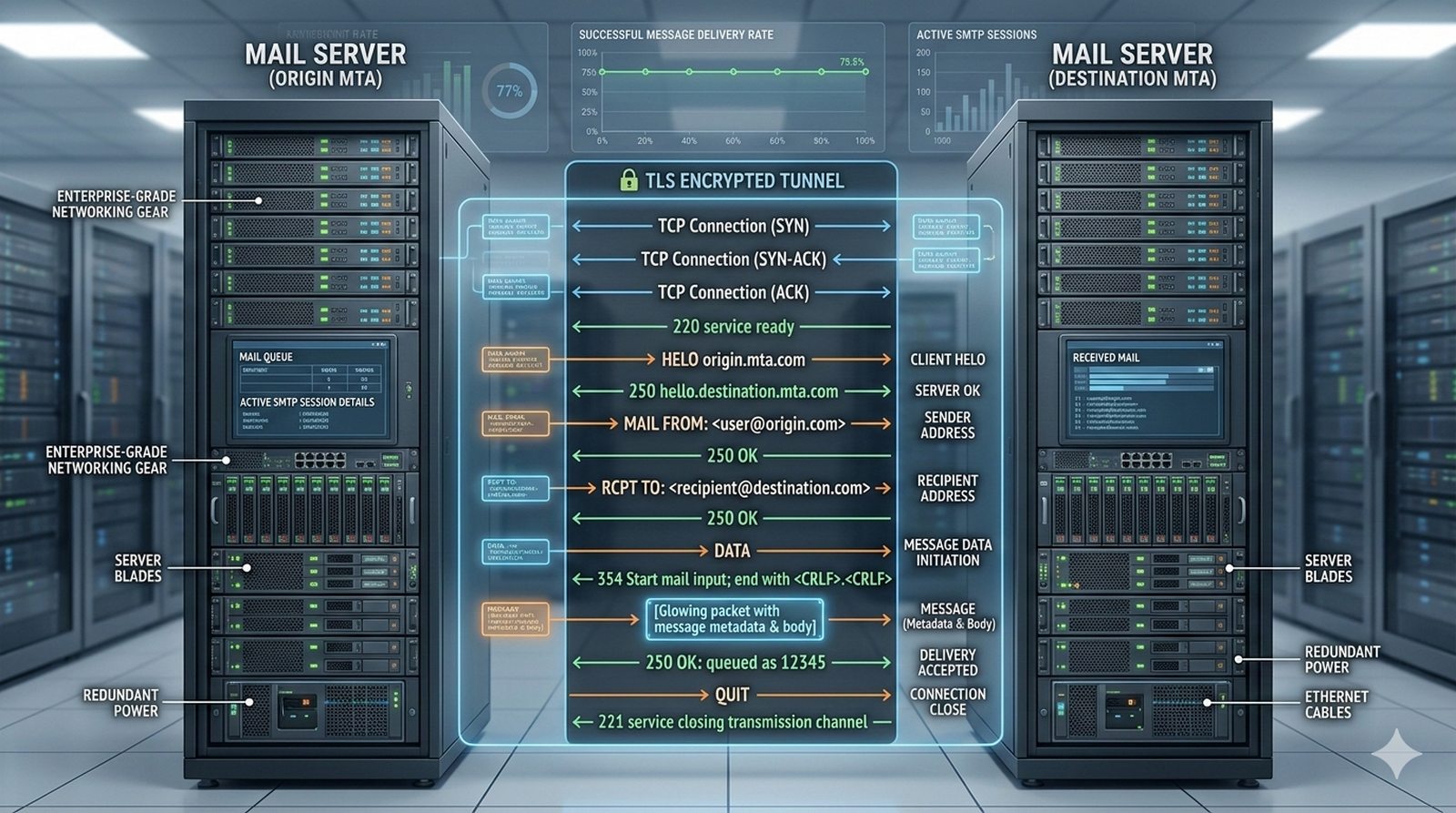

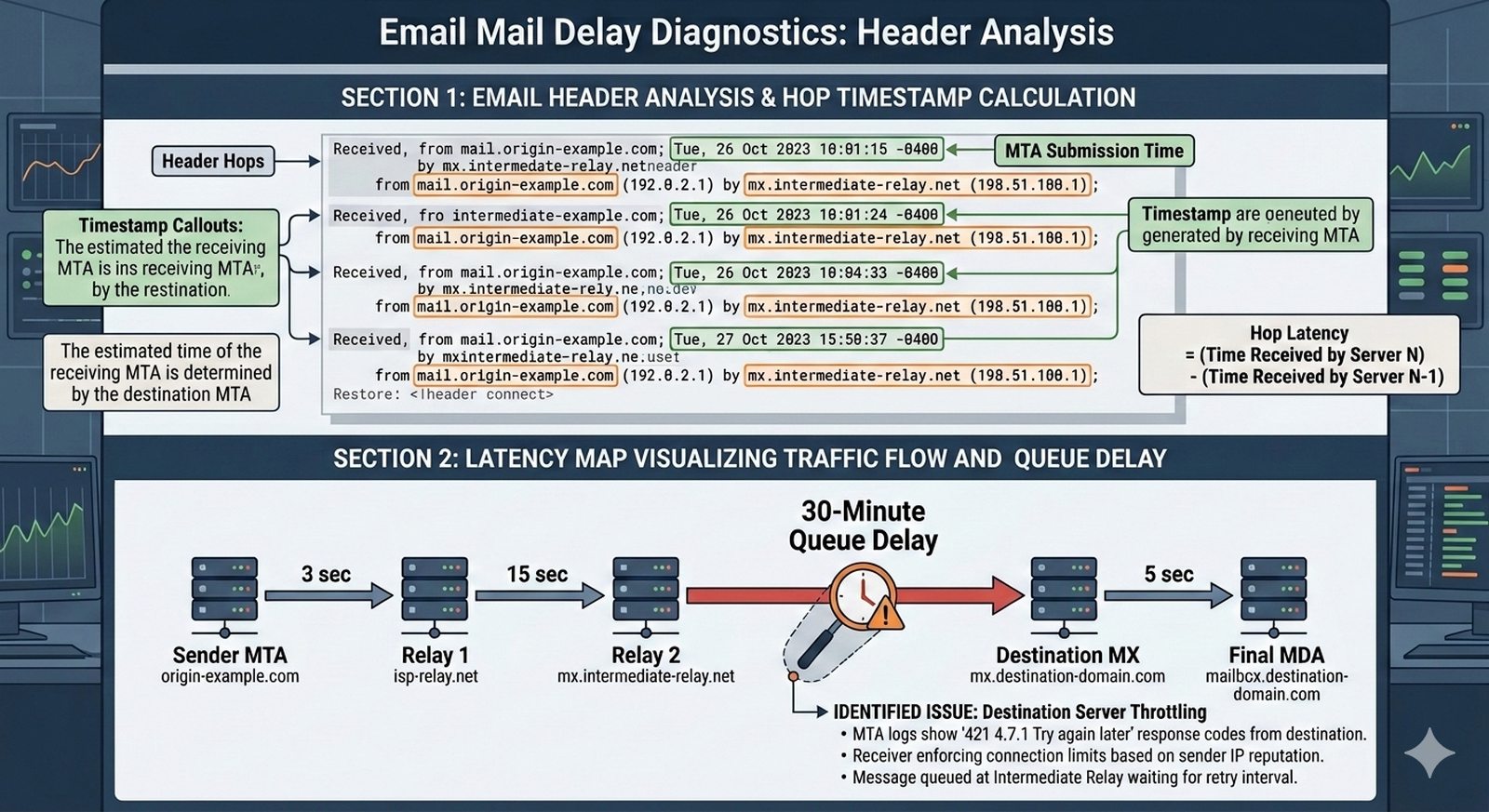

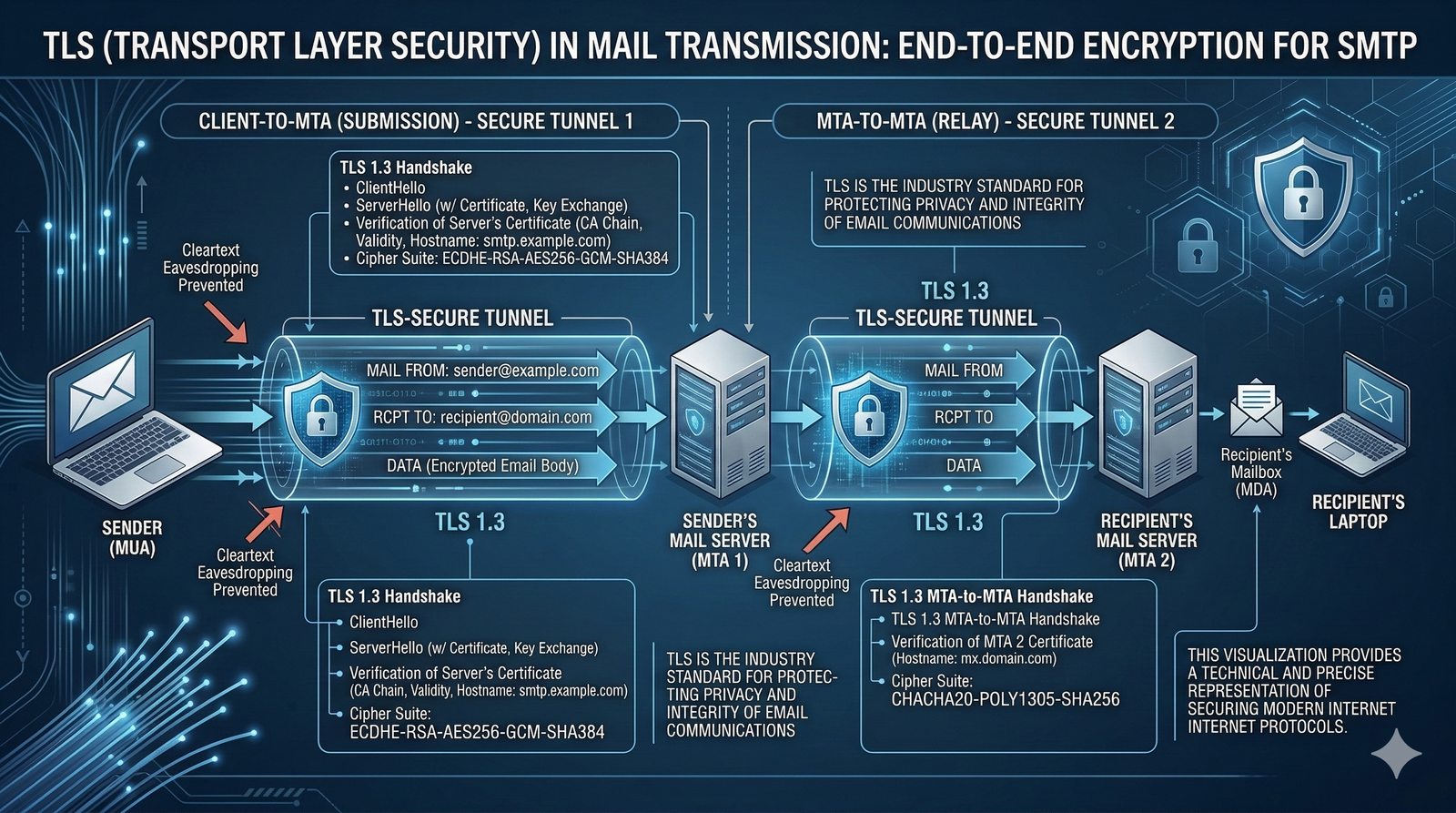

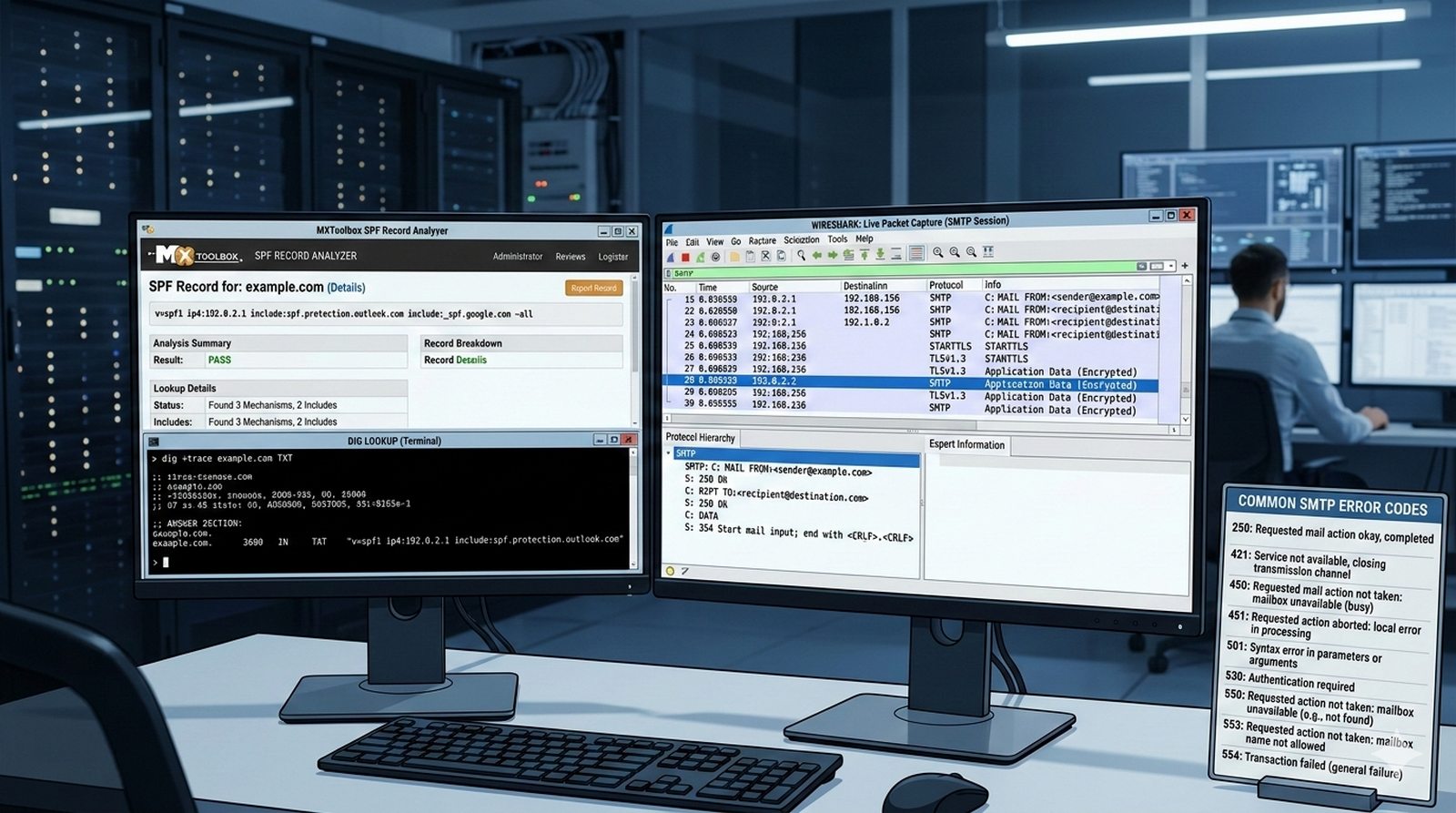

Protokół SMTP (Simple Mail Transfer Protocol) jest fundamentalnym standardem używanym do wysyłania i przekazywania poczty elektronicznej w Internecie. Działa on na zasadzie komunikacji między klientem pocztowym a serwerem MTA oraz między serwerami MTA. Proces wysyłania wiadomości rozpoczyna się, gdy klient nawiązuje połączenie z serwerem SMTP i przedstawia mu nadawcę, odbiorcę oraz treść wiadomości za pomocą serii prostych poleceń tekstowych. Serwer MTA odbiorcy, po otrzymaniu wiadomości, przekazuje ją dalej do lokalnego agenta dostarczania. SMTP z natury jest protokołem typu "push", czyli służy do "pchania" poczty w kierunku docelowym.